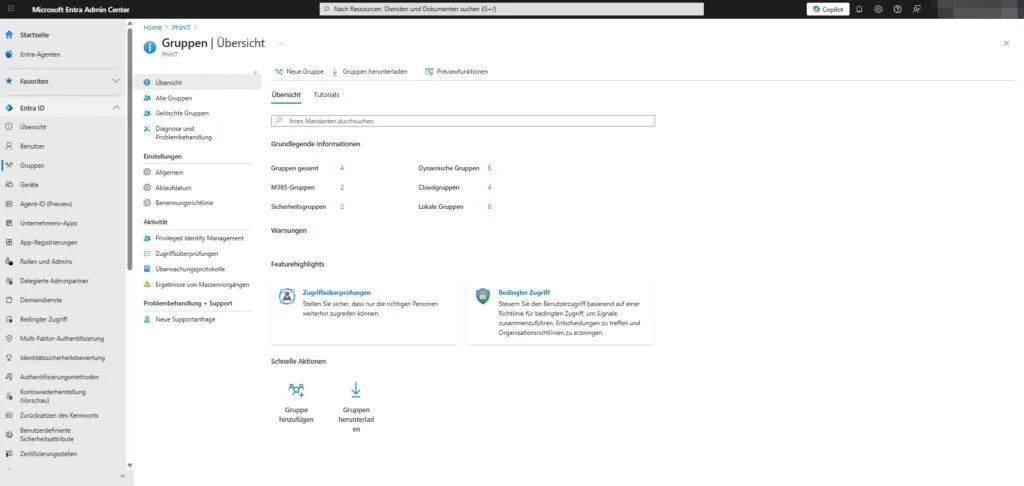

Effektive Kontrollmechanismen sind bei der Verwaltung von Gruppen in Microsoft Entra unerlässlich.

Eine "Gruppe" ist selten nur eine Liste von Namen, dahinter hängen oft Teams, SharePoint-Seiten und ganze Dateiablagen. Ohne Pflege entstehen hier massive Datenschutzrisiken (Schatten-IT, verwaiste Daten).

Wir konfigurieren hier drei Dinge:

Die Erstellung (Wer darf?), das Ende (Wann wird gelöscht?) und die Ordnung (Welche Namen sind tabu?).

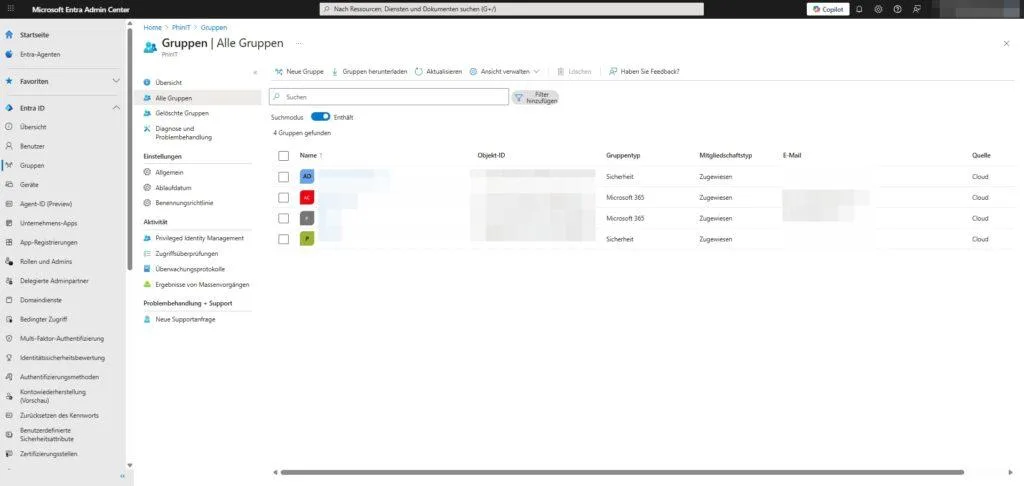

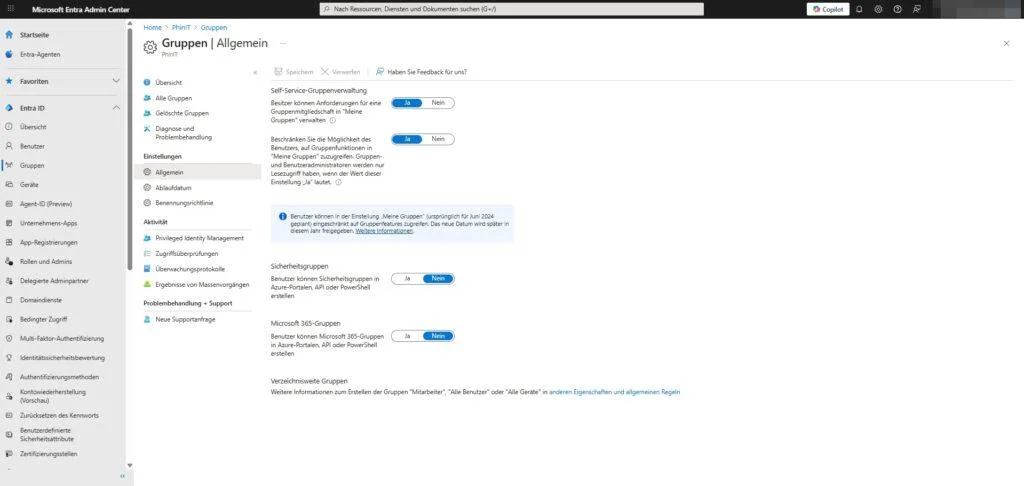

1. Allgemein | Den Wildwuchs an der Wurzel packen

Der erste Schritt zur sauberen Umgebung ist die Kontrolle der Quelle. Standardmäßig darf jeder User alles erstellen. Das ändern wir, um sicherzustellen, dass Gruppen nur kontrolliert und mit klarem Zweck entstehen.

Pfad: Identität > Gruppen > Alle Gruppen > Allgemein

Hier findest du die entscheidenden Schalter für die Sicherheit:

- Sicherheitsgruppen: "Benutzer können Sicherheitsgruppen in Azure-Portalen, API oder PowerShell erstellen" → Nein

- Microsoft 365-Gruppen: "Benutzer können Microsoft 365-Gruppen in Azure-Portalen, API oder PowerShell erstellen" → Nein

Warum ist das wichtig? Wenn du diese Einstellungen auf "Ja" lässt, können Benutzer eigene Access Control Lists (ACLs) bauen oder neue SharePoint-Seiten erzeugen, ohne dass die IT davon weiß. Durch das Deaktivieren ("Nein") zwingst du die Organisation in einen geordneten Prozess.

Hinweis zur Self-Service-Verwaltung: Im oberen Bereich dieses Menüs kannst du zudem steuern, ob Besitzer Mitgliedschaftsanforderungen in "Meine Gruppen" verwalten dürfen. Für eine strikte Governance empfiehlt es sich oft, auch den Zugriff auf Gruppenfunktionen in "Meine Gruppen" einzuschränken, um die Administration zentral zu halten.

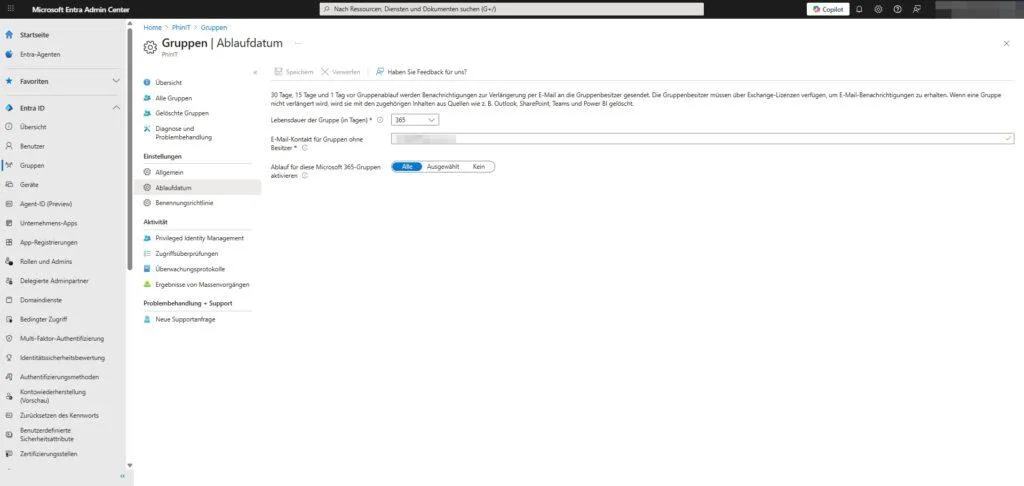

2. Ablaufdatum | Das automatische Löschkonzept

Das "Recht auf Vergessenwerden" und die Datensparsamkeit der DSGVO gelten auch für Teams und Gruppen. Ein Projekt, das seit zwei Jahren beendet ist, sollte keine Daten mehr vorhalten. Entra ID bietet hierfür eine Lebenszyklus-Automatik.

Pfad: Identität > Gruppen > Alle Gruppen > Ablaufdatum

Hier definierst du, wann eine inaktive oder nicht verlängerte Gruppe automatisch gelöscht wird.

Empfohlene Konfiguration:

- Lebensdauer der Gruppe (in Tagen): → 365 (oder 180, je nach Richtlinie).

- E-Mail-Kontakt für Gruppen ohne Besitzer: → [Zentraler IT-Verteiler/Helpdesk]

- Wichtig: Wenn der ursprüngliche Ersteller das Unternehmen verlassen hat, würde die Benachrichtigung ins Leere laufen und die Gruppe (samt Daten in Outlook, SharePoint, Teams und Power BI) ungewollt gelöscht. Hinterlege hier unbedingt eine Fallback-Adresse!

- Ablauf für diese Microsoft 365-Gruppen aktivieren: → Alle (oder "Ausgewählt" für Pilotphasen).

So funktioniert der Prozess: 30 Tage, 15 Tage und 1 Tag vor dem Gruppenablauf erhalten die Besitzer (sofern sie Exchange-Lizenzen haben) eine E-Mail. Sie können die Gruppe mit einem Klick verlängern. Reagiert niemand, wird die Gruppe mitsamt allen Inhalten gelöscht.

3. Benennungsrichtlinie | Keine falschen Namen

Namen sind Schall und Rauch? Nicht im Datenschutz. Irreführende Gruppennamen (z.B. "HR-Vertraulich" erstellt von einem Praktikanten) können zu fatalen Fehlern beim Filesharing führen.

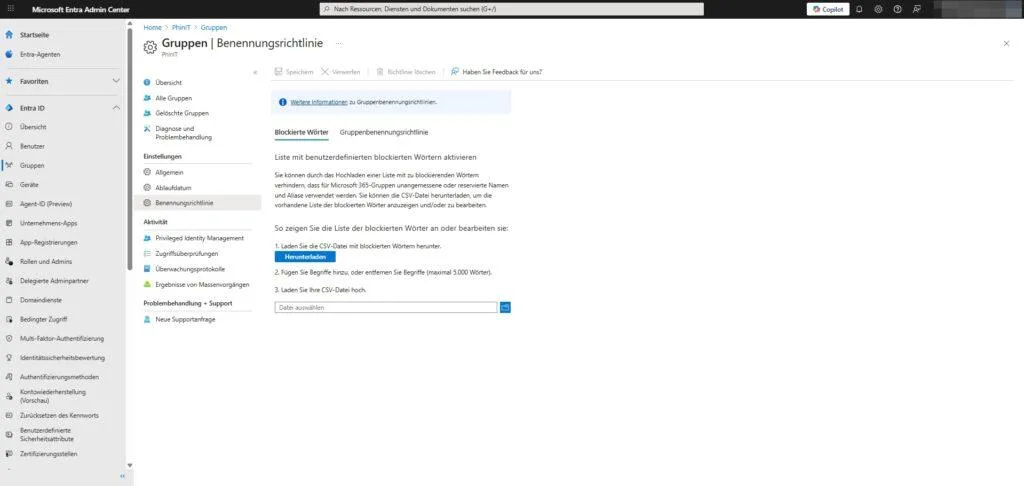

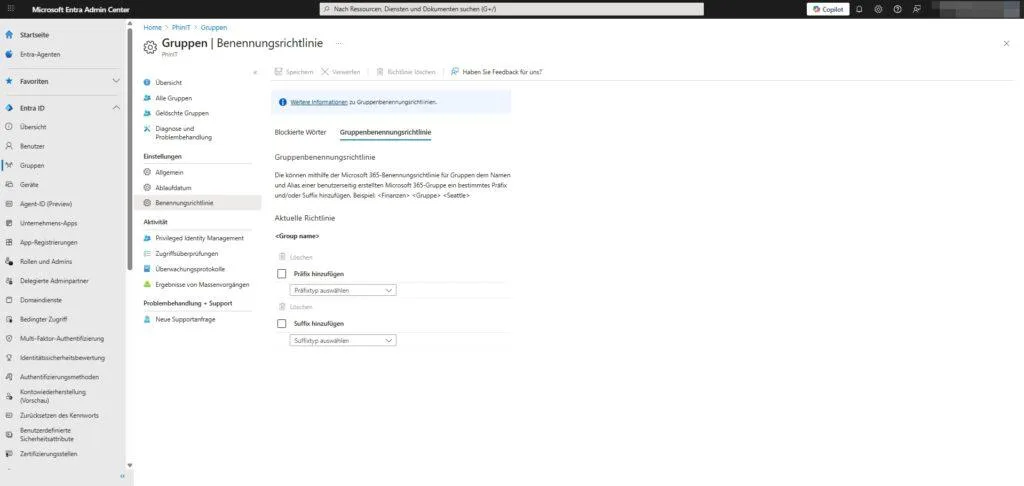

Pfad: Identität > Gruppen > Alle Gruppen > Benennungsrichtlinie

Unter dem Reiter Blockierte Wörter kannst du eine Liste hochladen, um bestimmte Begriffe zu verbieten.

Vorgehensweise:

- Lade die CSV-Vorlage herunter.

- Pflege Begriffe ein, die nicht verwendet werden dürfen (z. B. "Geschäftsführung", "HR", "Vorstand", "Gehalt", Schimpfwörter).

- Lade die Datei wieder hoch (Maximal 5.000 Wörter).

Damit verhinderst du, dass Benutzer (falls sie doch Gruppen erstellen dürfen) oder auch Admins versehentlich Namen wählen, die eine falsche Autorisierung suggerieren oder unangemessen sind.

Administrative Kontrolle & Mitgliedschaften

Wenn Benutzer keine Gruppen mehr erstellen dürfen, läuft die Erstellung über dich oder ein Helpdesk-Team (ITIL-Prozess). Das klingt nach mehr Arbeit, hat aber entscheidende Vorteile für die DSGVO:

- Genehmigung: Du prüfst vorher, ob eine neue Datensammlung wirklich nötig ist (Datensparsamkeit).

- Ownership: Jede Gruppe bekommt einen klaren "Besitzer" (Owner), der für den Inhalt verantwortlich ist.

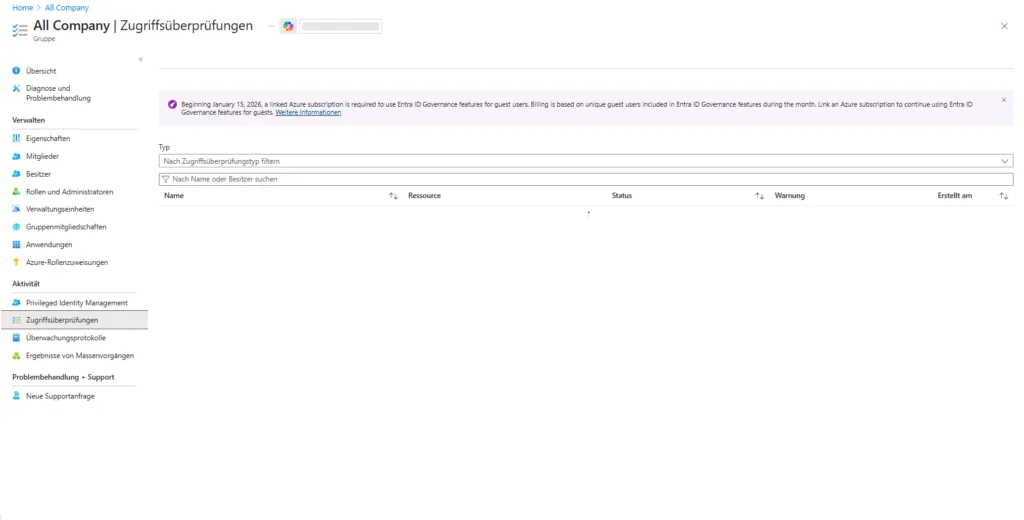

Prof-Tipp: Regelmäßige Überprüfung (Access Reviews) Für sensible Gruppen (z. B. "Geschäftsführung" oder "HR-Daten") reicht das reine Einrichten nicht. Nutze, sofern du Entra ID P2 Lizenzen hast, die Funktion Access Reviews (Zugriffsüberprüfungen). Damit forderst du Gruppenbesitzer regelmäßig automatisch auf, zu bestätigen, ob alle Mitglieder noch Zugriff benötigen.

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.