Microsoft Entra ID ist die zentrale Plattform, mit der Organisationen ihre Identitäten und Zugriffsrechte verwalten. Sobald du dich im Entra Admin Center anmeldest, begegnen dir zwei zentrale Ansichten: das persönliche Dashboard (Startseite) und die technische Übersicht des Mandanten. Beide liefern essenzielle Informationen, haben aber unterschiedliche Schwerpunkte.

Die Startseite (Dashboard)

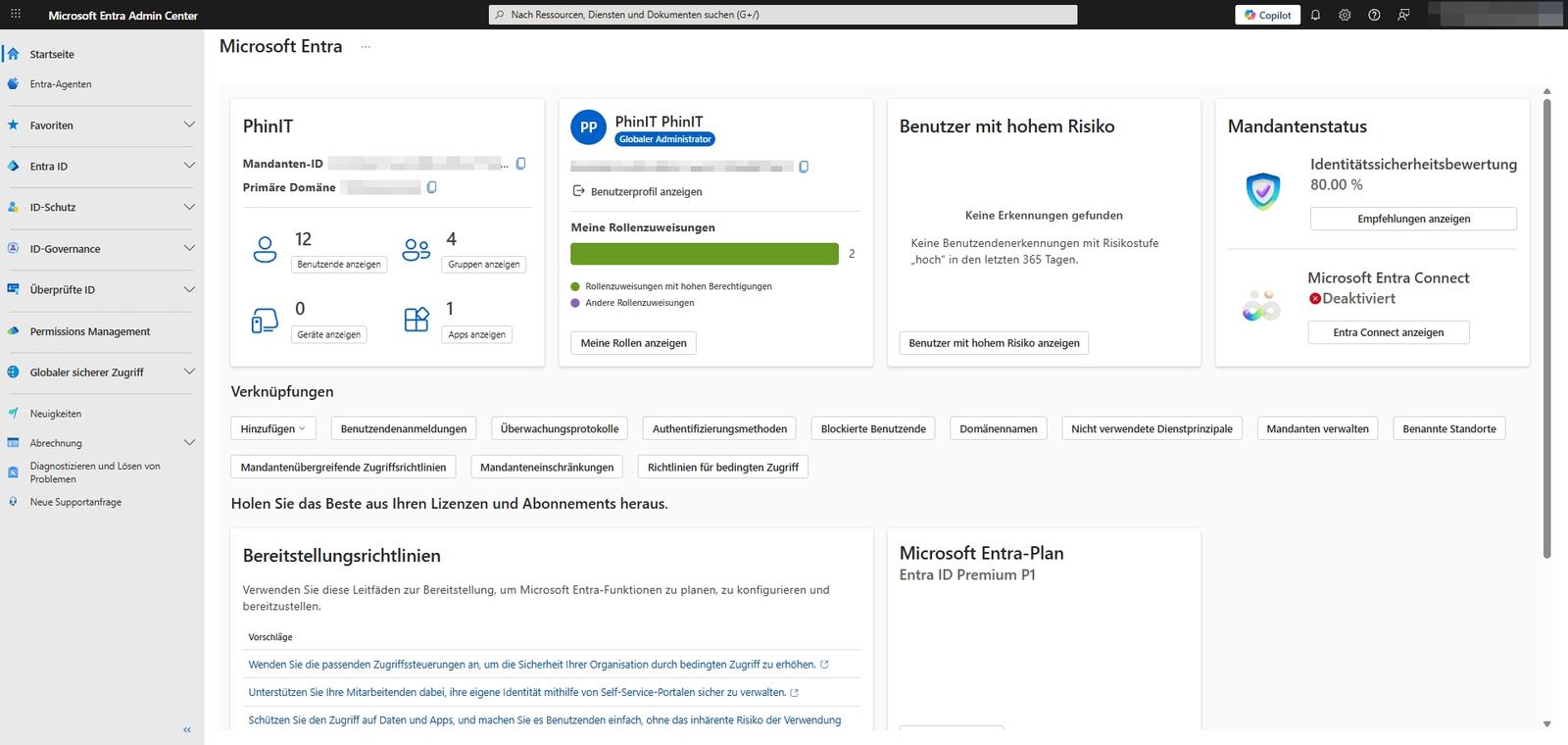

Direkt nach dem Login landest du auf dem Dashboard. Diese Seite ist dein persönliches Cockpit. Sie aggregiert den Gesundheitszustand des Mandanten und deinen eigenen administrativen Status.

Die wichtigsten Bereiche hier sind:

- Schnellzugriff & Status: Oben links siehst du den Mandantennamen und die primäre Domäne. Darunter befinden sich Zähler für Benutzer, Gruppen und Apps, die dich mit einem Klick direkt in die jeweilige Liste führen.

- Deine Rollen: Rechts oben wird dein eigener Benutzerstatus angezeigt (z. B. Globaler Administrator).

- Sicherheits-Hinweis: Achte auf die Anzeige „Rollenzuweisungen mit hohen Berechtigungen“. Wenn du dauerhaft mit höchsten Rechten arbeitest, empfiehlt sich der Einsatz von Privileged Identity Management (PIM), um Risiken zu minimieren.

- Sicherheits-Hinweis: Achte auf die Anzeige „Rollenzuweisungen mit hohen Berechtigungen“. Wenn du dauerhaft mit höchsten Rechten arbeitest, empfiehlt sich der Einsatz von Privileged Identity Management (PIM), um Risiken zu minimieren.

- Mandantenstatus: Hier sticht die Identitätssicherheitsbewertung (Secure Score) hervor (im Beispiel ca. 80 %). Dieser Wert zeigt dir, wie gut dein Mandant im Vergleich zu Best Practices abgesichert ist.

- Warnungen: Kacheln wie „Benutzer mit hohem Risiko“ oder der Status von Microsoft Entra Connect (Synchronisierung) geben dir sofortiges Feedback über potenzielle Sicherheitsvorfälle oder Infrastrukturprobleme.

Die Übersicht (Identity Overview)

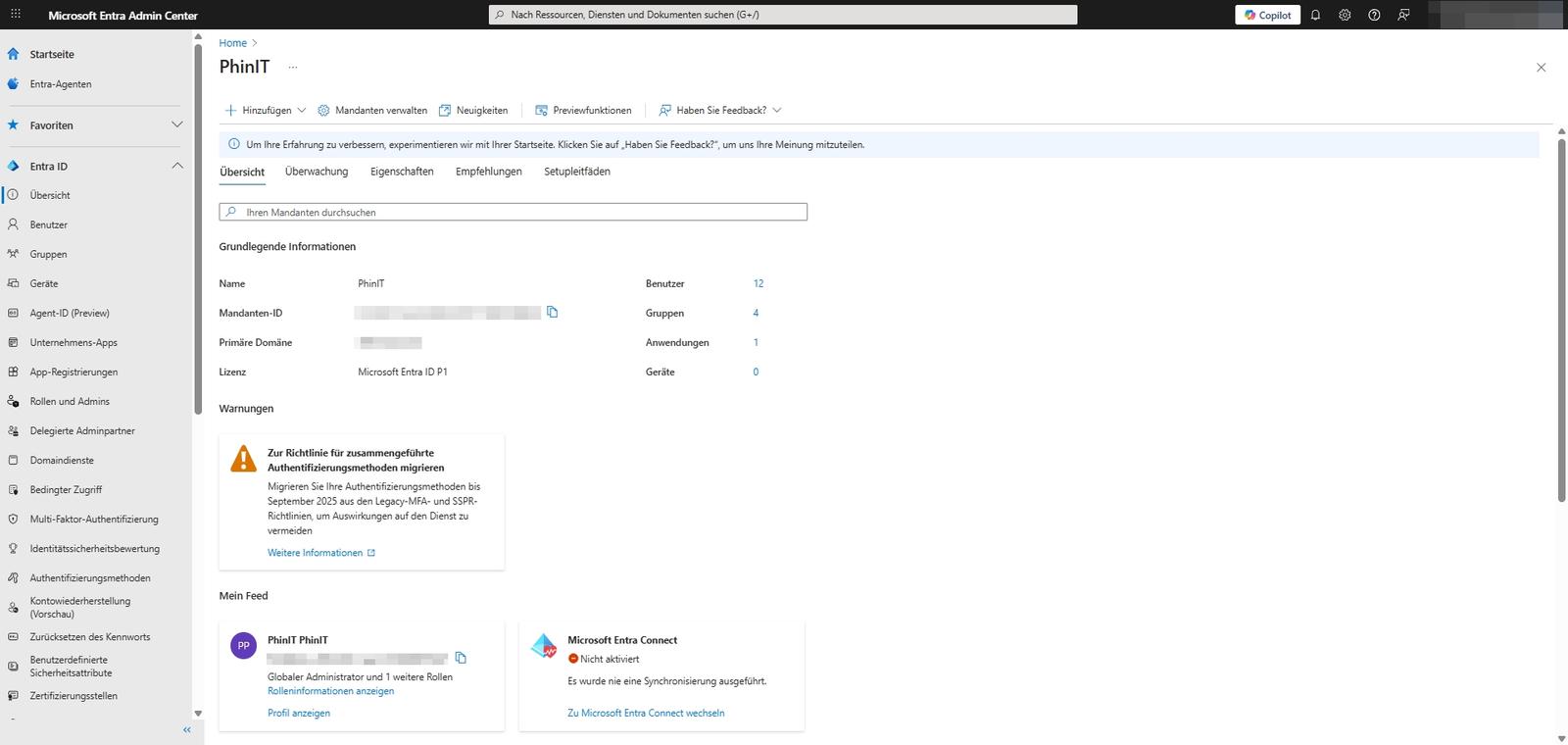

Klickst du im Menü links auf Übersicht, gelangst du zu den harten Fakten deines Mandanten. Diese Seite ist der Ausgangspunkt für die technische Verwaltung.

Hier findest du die Stammdaten, die du für Konfigurationen, Support oder Skripte benötigst:

- Mandanten-ID (Tenant ID): Diese eindeutige GUID ist der „Fingerabdruck“ deiner Umgebung. Du benötigst sie zwingend für PowerShell-Skripte, API-Schnittstellen oder die Einrichtung von Drittanbieter-Anwendungen.

- Lizenz: Die Anzeige (z. B. Microsoft Entra ID P1 oder P2) ist entscheidend für deine Planung. Sie verrät dir, ob Features wie Bedingter Zugriff oder Risikobasierte Anmeldungen technisch überhaupt verfügbar sind.

- Primäre Domäne: Die Standard-Domäne (z. B.

deine-firma.de), die für neue Benutzerkonten verwendet wird. - Warnungen & Hinweise: Anders als auf dem Dashboard siehst du hier oft operative Warnungen, wie z. B. die Aufforderung zur Migration veralteter Authentifizierungsmethoden (Legacy MFA) bis zu einem bestimmten Stichtag.

Diese beiden Seiten bilden das Fundament. Während die Startseite dir sagt, wie es um die Sicherheit steht, liefert dir die Übersicht die technischen Parameter, um daran zu arbeiten.

Übersicht | Eigenschaften – Die Stammdaten

Ein Klick auf Eigenschaften im Menü führt dich zu den administrativen Stammdaten deines Mandanten. Hier konfigurierst du nicht die Technik, sondern die rechtlichen und organisatorischen Rahmenbedingungen.

Die wichtigsten Konfigurationspunkte sind:

- Name: Der Anzeigename deiner Organisation (z. B.

[Dein-Unternehmen]), der Benutzern beim Login oder in E-Mails angezeigt wird. - Datenspeicherort: Hier siehst du, wo deine Identitätsdaten physisch liegen (z. B. EU Model Clause compliant datacenters / Germany). Diese Information ist für dein Verarbeitungsverzeichnis und die DSGVO-Compliance essenziell.

- Technische & Datenschutzkontakte: Hinterlege hier unbedingt aktuelle E-Mail-Adressen (am besten Verteiler, keine persönlichen Postfächer). Microsoft nutzt diese Kontakte für kritische Benachrichtigungen, etwa bei Sicherheitsvorfällen, die nicht im regulären Message Center landen.

Zugriffsverwaltung für Azure-Ressourcen

Am Ende der Seite findest du einen unscheinbaren, aber extrem mächtigen Schalter: „Zugriffsverwaltung für Azure-Ressourcen“.

- Die Funktion: Dieser Schalter erlaubt es dir als Globalem Administrator, dir selbst (temporär) Rechte an allen Azure-Abonnements im Mandanten zu geben – auch an solchen, auf die du normalerweise keinen Zugriff hast.

- Ja: Weist deinem Benutzerkonto die Rolle Benutzerzugriffsadministrator (User Access Administrator) auf der Root-Ebene (Root Management Group) zu. Damit kannst du Berechtigungen für alle Subscriptions ändern.

- Nein: Der Standardbetrieb. Du siehst nur die Azure-Ressourcen, für die du explizit berechtigt wurdest.

- Wann nutzen? Aktiviere dies („Ja“) nur im Notfall („Break-Glass“-Szenario), z. B. wenn ein Azure-Abonnement verwaist ist, weil der ursprüngliche Besitzer das Unternehmen verlassen hat. Nach der Reparatur solltest du den Schalter sofort wieder auf Nein stellen.

Übersicht | Empfehlungen

Der Menüpunkt Empfehlungen ist kein statischer Hilfetext, sondern eine aktive Analyse deiner Umgebung durch Microsofts KI. Das System vergleicht deine Konfiguration mit aktuellen Best Practices und Sicherheitsstandards.

Identitätssicherheitsbewertung (Identity Secure Score)

Oft findest du hier oder im verlinkten Dashboard einen Prozentwert (z. B. 80,00 %). Dieser Score gamifiziert deine Sicherheit: Je mehr Empfehlungen du umsetzt, desto höher steigt der Wert.

Konkrete Handlungsempfehlungen

Die Liste der Empfehlungen ist nach Wichtigkeit und Status sortiert. Basierend auf typischen Szenarien findest du hier Hinweise wie:

- Notfallzugriff (Hoch): „Mehr als einen globalen Administrator festlegen.“ Dies verhindert, dass ihr euch aus dem eigenen Tenant aussperrt, falls ein Konto kompromittiert wird oder MFA ausfällt.

- Passwort-Sicherheit (Mittel): „Kennwörter nicht ablaufen lassen.“ Microsoft empfiehlt inzwischen, Passwörter nicht mehr regelmäßig zu ändern, sondern stattdessen starke MFA und Erkennung von kompromittierten Credentials einzusetzen.

- App-Sicherheit (Mittel): „Erlauben Sie Benutzern nicht, unzuverlässigen Anwendungen ihre Einwilligung zu geben.“ Dies schützt vor sogenannten Consent-Phishing-Angriffen.

- Hybrid-Identität: Hinweise wie „Kennwort-Hash-Synchronisierung aktivieren“, falls du eine lokale AD-Anbindung nutzt.

Warum ist das wichtig? Die Bedrohungslage ändert sich ständig. Ein Feature, das heute sicher ist, kann morgen als veraltet gelten. Der Blick in die Empfehlungen hilft dir, „technische Schulden“ in der Sicherheitskonfiguration abzubauen.

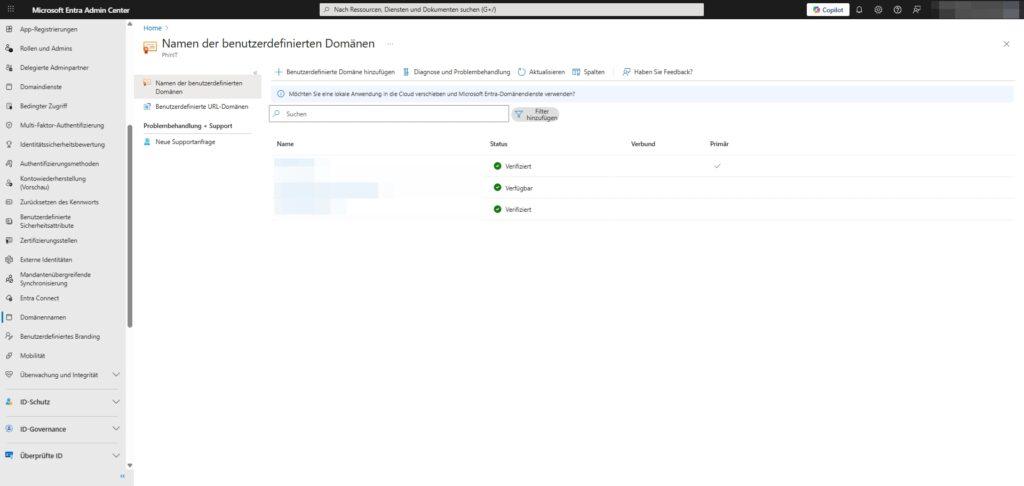

Domänennamen

Jeder neue Microsoft-Mandant startet standardmäßig mit einer technischen Domäne (z. B. deine-firma.onmicrosoft.com). Unter Domänennamen verknüpfst du deine tatsächliche Unternehmensidentität (z. B. [Deine-Firma].de) mit dem Mandanten. Dies ist die Voraussetzung, damit sich Benutzer mit ihrer gewohnten E-Mail-Adresse anmelden können.

Hier verwaltest du den Lebenszyklus deiner Domänen:

- Benutzerdefinierte Domäne hinzufügen: Der erste Schritt, um deine Corporate Identity in die Cloud zu bringen. Du kannst hier sowohl Stammdomänen als auch Subdomänen hinzufügen.

- Verifizierung (DNS-Records): Bevor Microsoft eine Domäne akzeptiert, musst du den Besitz nachweisen. Dies geschieht in der Regel über einen TXT-Eintrag (oder MX-Eintrag), den du bei deinem DNS-Provider (z. B. IONOS, Strato, Cloudflare) hinterlegen musst.

- Hinweis: Sobald der Eintrag im öffentlichen DNS propagiert ist, wechselt der Status in Entra ID von „Nicht verifiziert“ auf „Verifiziert“.

- Hinweis: Sobald der Eintrag im öffentlichen DNS propagiert ist, wechselt der Status in Entra ID von „Nicht verifiziert“ auf „Verifiziert“.

- Primäre Domäne festlegen: Dies ist eine wichtige Komfort-Einstellung. Die als „Primär“ markierte Domäne wird automatisch als Standard-Suffix für neue Benutzerkonten verwendet.

- Achtung: Das Ändern der primären Domäne ändert nicht rückwirkend die UPNs (User Principal Names) bestehender Benutzer.

- Achtung: Das Ändern der primären Domäne ändert nicht rückwirkend die UPNs (User Principal Names) bestehender Benutzer.

- Status prüfen: Sollte es Probleme beim Mail-Empfang (Exchange Online) oder bei der Anmeldung geben, ist dies die erste Anlaufstelle. Prüfe, ob der Status auf „Verifiziert“ steht und alle erforderlichen DNS-Einträge für die Dienste (M365, Intune etc.) korrekt erkannt wurden.

Wichtig: Du kannst die

onmicrosoft.com-Domäne nicht löschen. Sie dient als technischer Fallback (z. B. für initiale Admin-Konten), falls es Probleme mit deiner benutzerdefinierten Domäne gibt.

Benutzerdefinierte URL-Domänen

Neben dem Reiter für die Namen findest du oft den Tab „Benutzerdefinierte URL-Domänen“. Viele Admins wundern sich, dass dieser leer ist (Anzeige: „Es wurden keine benutzerdefinierten URL-Domänen gefunden“). Das ist im Standardbetrieb völlig normal.

- Der Einsatzzweck: Diese Funktion gehört primär zu Microsoft Entra External ID (Customer Identity Access Management – CIAM).

- Das Ziel: Wenn du Anwendungen für Kunden bereitstellst, kannst du hier die Anmelde-URL vollständig branden (z. B.

login.deine-firma.destattlogin.microsoftonline.com). Das stärkt das Vertrauen der Endnutzer.

Mobilität (MDM und MAM)

Unter dem Menüpunkt Mobilität (MDM und MAM) konfigurierst du die Schnittstelle zwischen deiner Identitätsverwaltung und deiner Device-Management-Lösung – im Microsoft-Ökosystem ist das fast immer Microsoft Intune.

Dieser Bereich steuert nicht die Richtlinien selbst, sondern den Einstiegspunkt: Werden Geräte automatisch in das Management aufgenommen, wenn sich ein Benutzer anmeldet?

Der Unterschied zwischen MDM und MAM

- MDM (Mobile Device Management): Hierbei übernimmt die Organisation die volle Kontrolle über das Gerät (z. B. Windows Autopilot, firmeneigene Smartphones). Sicherheitsrichtlinien gelten für das gesamte OS.

- MAM (Mobile Application Management): Hier kontrollierst du nur die geschäftlichen Apps und Daten (z. B. „App Protection Policies“ für Outlook oder Teams), ohne das private Gerät des Nutzers zu übernehmen. Ideal für BYOD-Szenarien (Bring Your Own Device).

Die Benutzerbereiche konfigurieren

Wenn du auf die Anwendung „Microsoft Intune“ klickst, sind die Einstellungen für den MDM-Benutzerbereich und MAM-Benutzerbereich entscheidend:

- Keine: Die automatische Registrierung ist deaktiviert. Geräte müssen manuell hinzugefügt werden.

- Einige (Empfohlen für den Start): Du wählst spezifische Gruppen aus (z. B. „Pilot-User“ oder „Intune-Lizenziert“). Nur diese Benutzer triggern beim Login die Geräte-Registrierung.

- Alle: Jeder Benutzer, der sich mit seinem Entra ID-Konto an einem Windows-Gerät anmeldet (auch am privaten PC zu Hause!), stößt die Registrierung an.

Wichtiger Praxis-Tipp: Sei vorsichtig mit der Einstellung „Alle“ im MDM-Bereich, wenn du Benutzern erlaubst, private Windows-Geräte zu nutzen. Es passiert schnell, dass Mitarbeiter ihr privates Notebook „nur kurz“ mit dem Geschäftskonto verbinden und versehentlich das komplette Gerät in die Firmenverwaltung enrollen.

Best Practice: Starte mit „Einige“ und einer definierten Pilotgruppe, um die Auswirkungen auf die Benutzererfahrung zu testen.

Hinterlasse jetzt einen Kommentar