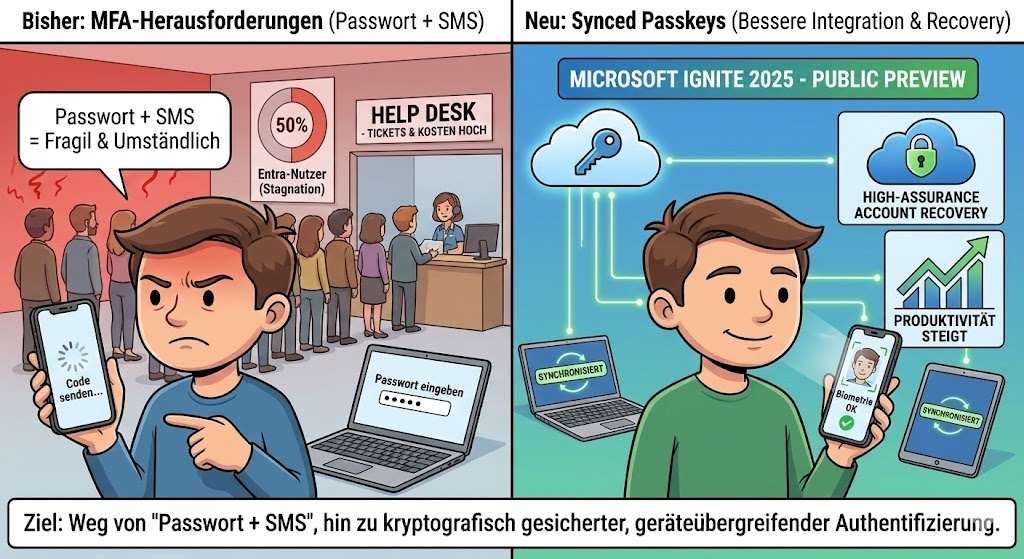

Die Akzeptanz von Multi-Faktor-Authentifizierung (MFA) stagniert oft an einem Punkt: der Usability. Während fast 50 % der Entra-Nutzer mittlerweile MFA verwenden, bleiben die Betriebskosten durch Helpdesk-Tickets und Produktivitätsverluste hoch.

Microsoft hat auf der Ignite 2025 mit der Public Preview für Synced Passkeys und der High-Assurance Account Recovery zwei Architektur-Komponenten vorgestellt, die dieses Problem nicht durch „mehr Sicherheit“, sondern durch „bessere Integration“ lösen.

Das Ziel ist klar: Weg von der fragilen „Passwort + SMS“-Kette, hin zu einer kryptografisch gesicherten, aber geräteübergreifenden Authentifizierung. Hier ist die technische Einordnung, warum diese Neuerung deine Identity-Strategie verändert.

Device-Bound vs. Synced Passkeys

Bisher war FIDO2-Authentifizierung (Passkeys) oft synonym mit Hardware-Tokens (YubiKey etc.) oder lokal gebundenen TPM-Chips. Das bot maximale Sicherheit, skalierte aber schlecht im Massen-Rollout.

Das Problem der Hardware-Bindung: Verliert ein User sein Gerät, ist der Credential-Schlüssel weg. Der Wiederherstellungsprozess ist teuer und manuell.

Die Lösung durch Synced Passkeys: Mit der neuen Architektur werden die privaten Schlüssel nicht mehr isoliert im TPM des Geräts gespeichert, sondern über die Cloud-Schlüsselbunde der Plattformanbieter (Apple iCloud Keychain, Google Password Manager) synchronisiert.

- Kausalität: Da der Schlüssel über das Ökosystem des Anbieters (iOS, Android, macOS, Windows) verfügbar ist, kann sich der User an einem neuen Gerät sofort per Biometrie authentifizieren, ohne den Passkey neu provisionieren zu müssen.

- Performance: Die Anmeldegeschwindigkeit steigt laut Telemetriedaten um den Faktor 14 gegenüber traditionellen Methoden, während die Erfolgsquote von 30 % auf 95 % springt.

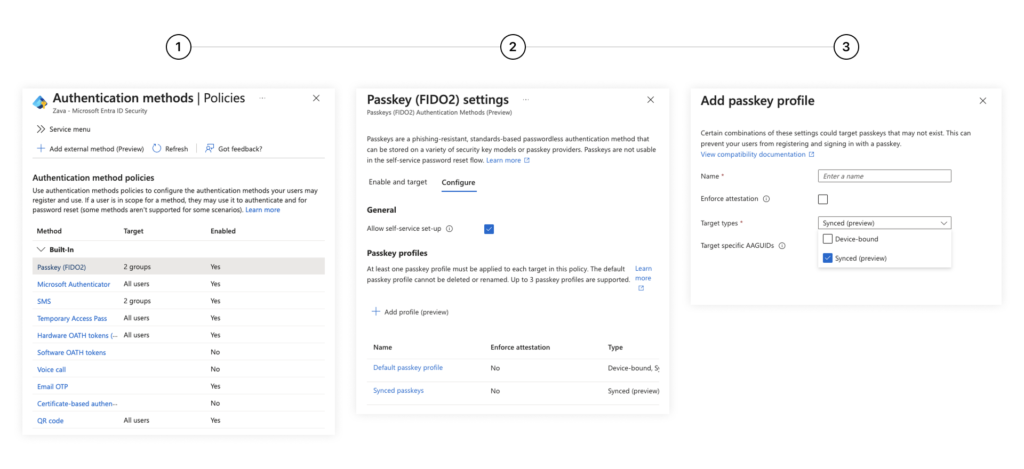

Steuerungsebene: Passkey Profiles

Für Systemarchitekten ist entscheidend, dass „Synced“ nicht „Unsicher“ bedeutet, aber eine andere Risikoklasse darstellt als „Device-Bound“. Microsoft führt daher Passkey Profiles ein.

Du kannst nun granular steuern, welche User-Gruppen welche Art von Passkeys nutzen dürfen:

- Tier-0 Admins: Erzwinge weiterhin hardwaregebundene Keys (Attestation Required). Hier darf der Schlüssel das Gerät niemals verlassen.

- Standard-User (Information Worker): Erlaube Synced Passkeys. Der Komfortgewinn und die Reduktion von Lockouts wiegen das theoretische Risiko der Cloud-Synchronisierung bei weitem auf.

Diese Differenzierung erlaubt dir, „Phishing-Resistant MFA“ endlich in der Breite auszurollen, ohne jeden User mit Hardware auszustatten.

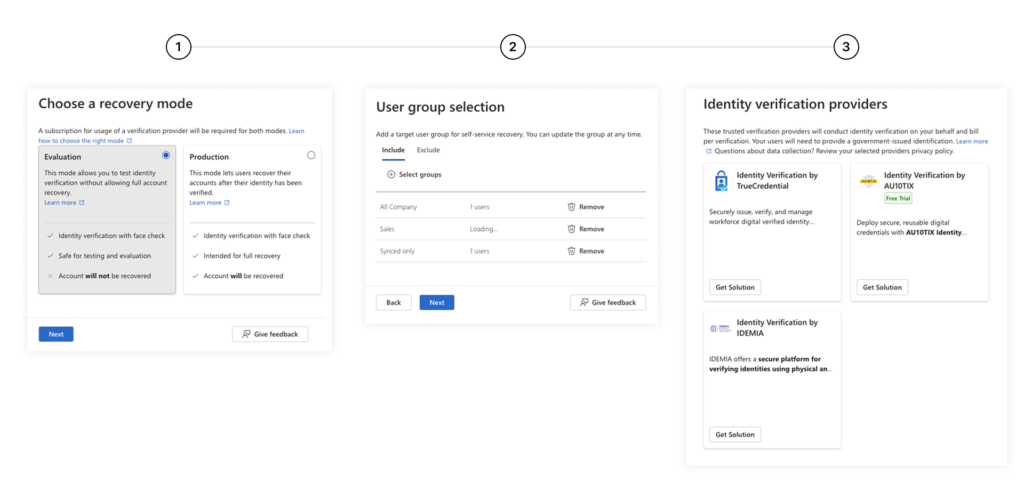

High-Assurance Account Recovery

Selbst die beste Architektur scheitert, wenn der User alle Faktoren verliert (Handy weg, Laptop defekt). Bisher war das der Moment für den teuren Anruf beim Helpdesk oder unsichere Fallback-Methoden.

Die neue Account Recovery nutzt externe Identity Verification Provider (IDV) wie Idemia, LexisNexis oder Au10tix direkt im Entra-Flow.

Der Prozess:

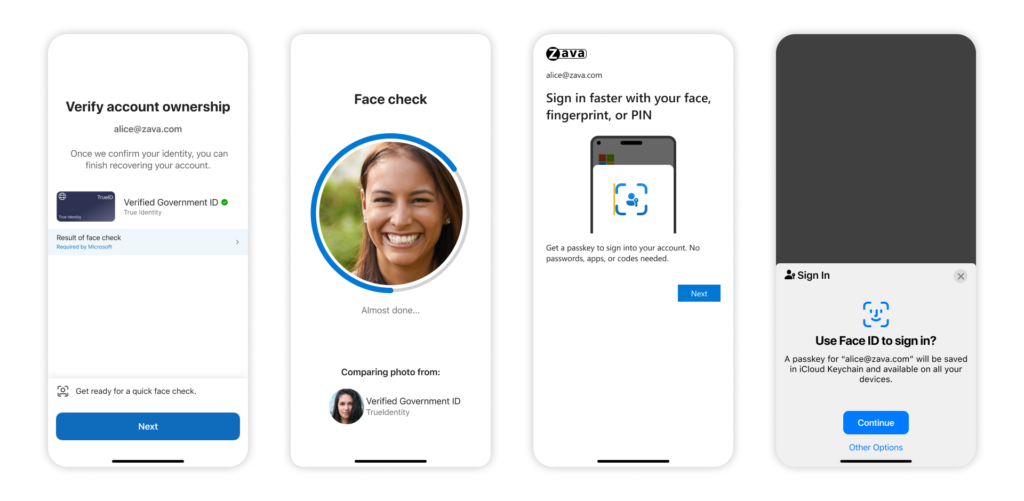

- Der User startet den Recovery-Flow selbstständig.

- Face Check: Ein KI-gestützter Abgleich prüft ein Live-Selfie gegen das Foto auf einem staatlichen Ausweisdokument (Führerschein, Reisepass).

- Bei Übereinstimmung wird der Zugriff wiederhergestellt (z. B. via Temporary Access Pass), und der User kann sofort einen neuen Synced Passkey registrieren.

Dies eliminiert Social-Engineering-Angriffe auf den Helpdesk, da der Admin nicht mehr telefonisch „überredet“ werden kann, einen Reset durchzuführen. Die Verifizierung ist kryptografisch und biometrisch abgesichert.

Pragmatismus schlägt Paranoia

Mit Synced Passkeys erkennt Microsoft an, dass Sicherheit im Enterprise-Umfeld nur funktioniert, wenn sie den User nicht behindert.

Für 90 % deiner Belegschaft ist der synchronisierte Passkey der Sweetspot aus Sicherheit (kein Phishing möglich) und Komfort.

Die Entkopplung des Schlüssels von der Hardware ist der notwendige Schritt, um passwortlose Authentifizierung zum Standard zu machen.

Deine Aufgabe als Architekt ist es jetzt, die Passkey Profiles sauber zu segmentieren: Schütze deine Kronjuwelen mit Hardware-Bindung, aber gib der Masse die Freiheit der Cloud-Synchronisierung.

This post is also available in:

Hinterlasse jetzt einen Kommentar