Microsoft hat mit dem Message Center Update MC1215071 (vom 8. Januar 2026) eine weitere administrative Rolle angekündigt: den Teams External Collaboration Administrator. Damit steigt die Anzahl der verfügbaren Built-in Rollen in Entra ID auf 134.

Das klingt auf dem Papier nach granularer Sicherheit und dem „Least Privilege“-Prinzip. In der Praxis führt diese Fragmentierung jedoch oft zum Gegenteil: Role Bloat. Wenn du nicht aufpasst, hast du eine administrative Angriffsfläche, die unübersichtlich wird, weil niemand mehr genau weiß, wer eigentlich welche Nischen-Berechtigung hält.

Die Illusion der Granularität

Die neue Rolle zielt darauf ab, die Verwaltung externer Zugriffe (Federation, Gast-Zugriffe) in Teams an eine spezifische Person zu delegieren. Technisch gesehen isoliert dies die Berechtigung, externe Domains für Chats oder Meetings freizugeben.

Das architektonische Problem dabei ist die Frequenz der Nutzung. Wie oft änderst du die External Collaboration Settings in Teams? In den meisten Organisationen passiert das initial beim Setup oder quartalsweise bei Audits. Dafür eine dedizierte Rolle zuzuweisen, erhöht die Komplexität des Identity Managements, ohne einen operativen Mehrwert zu bieten. Ein Teams Administrator oder Global Admin erledigt diese Aufgabe in wenigen Minuten mit.

Diese Rolle ist sinnvoll für Massive Enterprise Tenants mit streng getrennten Compliance-Abteilungen. Für den Rest (SMB bis Large Enterprise) ist sie Rauschen im System.

Friedhof: Zombies im Entra ID

Ein weitaus größeres Risiko als neue Rollen sind alte Rollen. Mit Stand Januar 2026 existieren in vielen Tenants noch Zuweisungen für Lösungen, die längst EOL (End of Life) sind.

Ein klassisches Beispiel sind die Rollen Wissensadministrator und Wissens-Manager. Diese waren primär für Viva Topics gedacht. Da Viva Topics im Februar 2025 eingestellt wurde, sind diese Rollen funktionale „Tombstones“. Wenn Benutzer diese Rollen weiterhin innehaben, verletzen sie das Prinzip der Notwendigkeit. Sie besitzen Rechte für ein System, das nicht mehr existiert – oder schlimmer: Die Rechte greifen noch auf verbleibende Graph-Endpunkte zu, die du nicht mehr überwachst.

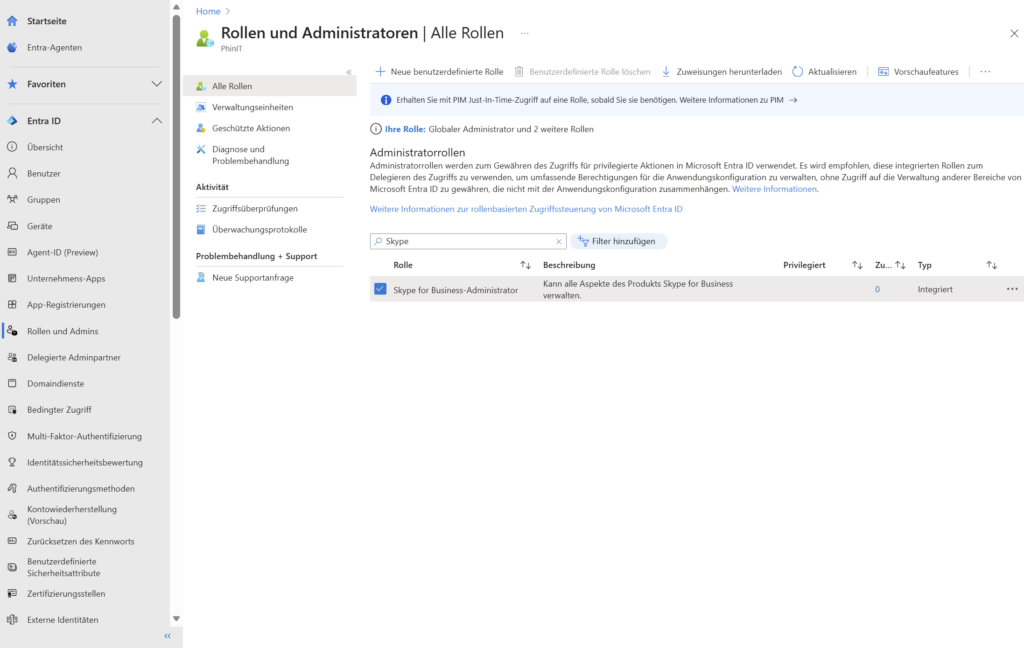

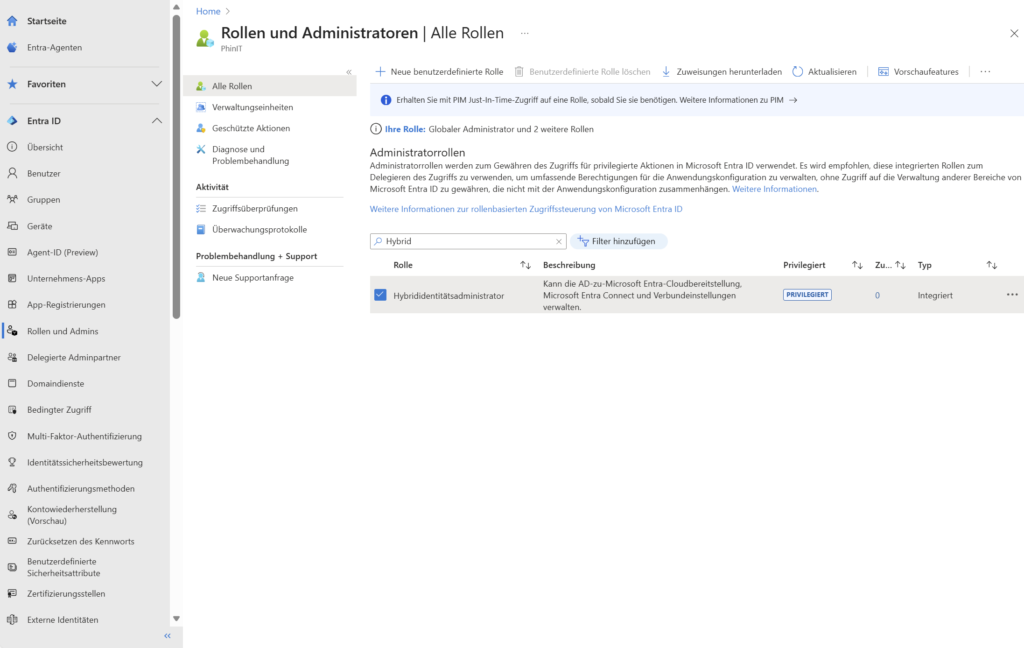

Dasselbe gilt für Skype for Business Administratoren in reinen Teams-Umgebungen oder Hybrididentitätsadministratoren in Cloud-Only Tenants. Diese ungenutzten Zuweisungen blähen Tokens auf und erschweren das Troubleshooting bei Zugriffsproblemen.

Empfehlung: The „Essential Set“

Um die Sicherheit und Verwaltbarkeit zu gewährleisten, solltest du die Anzahl der aktiv zugewiesenen Rollen drastisch reduzieren. Für 95% der administrativen Aufgaben reichen in einem Standard-Tenant folgende 10 Rollen aus:

- Global Administrator (Break-Glass & Top-Level)

- Teams Administrator

- SharePoint Administrator

- Exchange Administrator

- User Administrator

- Groups Administrator

- Reports Reader (für Management/Auditoren)

- Compliance Administrator

- Intune Administrator (Device Manager)

- Billing Administrator

Jede Rolle, die darüber hinausgeht, muss technisch gerechtfertigt werden („Justification“). Wenn du PIM (Privileged Identity Management) nutzt, wird die Liste der auswählbaren Rollen für den User sonst zur unübersichtlichen Scroll-Wüste.

PowerShell | Audit & Bereinigung

Das Entra Admin Center ist träge, wenn es darum geht, leere oder selten genutzte Rollen zu identifizieren. Ein PowerShell-Audit ist hier präziser, da es dir sofort zeigt, welche der 134 Templates tatsächlich „Assigned“ sind. Wir nutzen hierfür das Microsoft Graph PowerShell SDK.

Schritt 1: Bestandsaufnahme der aktiven Rollen

Zuerst identifizieren wir, welche Rollen überhaupt Mitglieder haben. Das reduziert den Fokus von 134 auf die relevanten ~30-40.

Connect-MgGraph -Scopes "RoleManagement.Read.Directory"

# Hole alle zugewiesenen Rollen (nicht nur die Templates)

$AssignedRoles = Get-MgDirectoryRole -All

Write-Host "Anzahl aktiver Rollen-Typen: $($AssignedRoles.Count)"

# Ausgabe der Rollen, die tatsächlich genutzt werden

$AssignedRoles | Sort-Object DisplayName | Format-Table DisplayName, IdSchritt 2: Identifikation verwaister Mitglieder

Nehmen wir an, du möchtest die Mitglieder der obsoleten Rolle „Knowledge Manager“ finden, um sie zu bereinigen.

$RoleName = "Knowledge Manager"

$Role = Get-MgDirectoryRole -Filter "displayName eq '$RoleName'"

if ($Role) {

$Members = Get-MgDirectoryRoleMember -DirectoryRoleId $Role.Id

$Members | Select-Object Id, AdditionalProperties

} else {

Write-Host "Rolle '$RoleName' ist im Tenant nicht aktiv/zugewiesen."

}Schritt 3: Bereinigung (Hard Reset)

Das Entfernen von Mitgliedern über Standard-Cmdlets wie Remove-MgDirectoryRoleMemberByRef kann je nach SDK-Version (z.B. V2.34) fehleranfällig sein. Aus architektonischer Sicht ist der direkte API-Aufruf via Invoke-MgGraphRequest robuster, da er den Overhead des Cmdlet-Wrappers umgeht.

Hier ist der Code, um eine Rolle komplett zu leeren (Vorsicht: Dies entfernt alle Zuweisungen!):

$TemplateId = $Role.Id

foreach ($Member in $Members) {

$UserId = $Member.Id

# Konstruktion der Graph API URI für DELETE

$Uri = "https://graph.microsoft.com/v1.0/directoryRoles/roleTemplateId=$TemplateId/members/$UserId/`$ref"

Write-Host "Entferne User $UserId aus Rolle..."

Invoke-MgGraphRequest -Uri $Uri -Method Delete

}Fazit

Die Einführung des Teams External Collaboration Administrator ist ein Symptom für Microsofts Drang, jede Funktion in eine eigene Rolle zu gießen. Widerstehe dem Impuls, diese neuen Rollen sofort zu verteilen.

Ein sauberer Tenant zeichnet sich nicht durch die maximale Anzahl genutzter Rollen aus, sondern durch die minimale Anzahl an Privilegien, die notwendig sind, um den Betrieb aufrechtzuerhalten. Nutze den Januar 2026, um alte Zöpfe wie Viva-Rollen abzuschneiden und deine RBAC-Struktur auf das Wesentliche zu reduzieren. Sicherheit entsteht durch Übersichtlichkeit.

weitere Links

| Merill.net | Message ID: MC1215071 | https://mc.merill.net/message/MC1215071 |

| Microsoft Learn | Microsoft Teams administrator roles to manage Teams | https://learn.microsoft.com/microsoftteams/using-admin-roles |

| Microsoft Learn | Microsoft Entra built-in roles | https://learn.microsoft.com/entra/identity/role-based-access-control/permissions-reference |

| Entra.News | Entra Mind Maps by Merill Fernando | https://entra.news/p/entra-mind-maps |

This post is also available in:

Hinterlasse jetzt einen Kommentar