Eines der größten Einfallstore für Datenverlust ist nicht immer der Hacker, der ein Passwort knackt, sondern der gutgläubige Mitarbeiter, der einer App Zugriff auf seine Daten gewährt. "Diese App möchte Ihre Kontakte lesen und E-Mails senden" – ein schneller Klick auf "Akzeptieren", und die Daten fließen ab.

Um dieses Risiko ("Illicit Consent Grant") zu minimieren und die DSGVO-Hoheit zu behalten, müssen wir steuern, wer wem Zugriff gewähren darf.

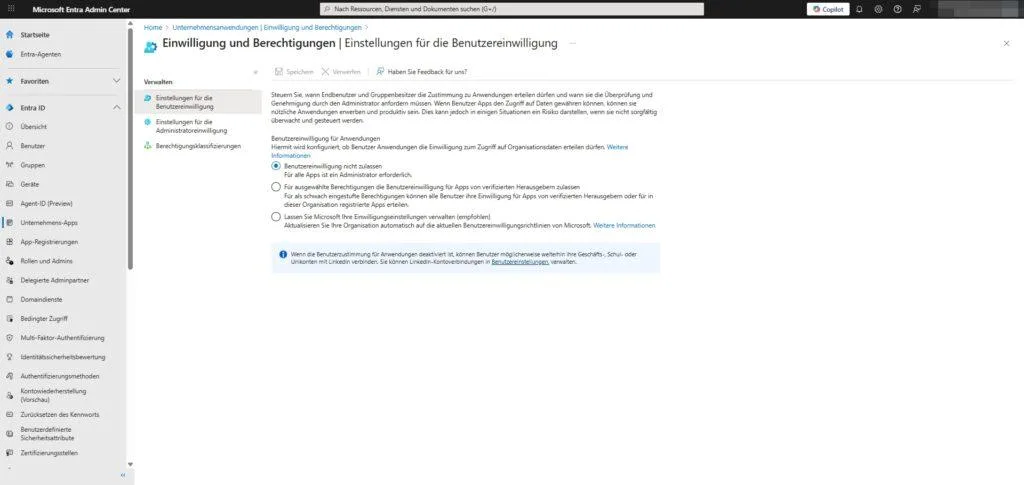

1. Einstellungen für die Benutzereinwilligung

Hier entscheidest du, ob deine Mitarbeiter selbstständig Apps von Drittanbietern installieren und mit Unternehmensdaten füttern dürfen.

Pfad: Identität > Anwendungen > Unternehmensanwendungen > Einwilligung und Berechtigungen > Einstellungen für die Benutzereinwilligung

Empfohlene Konfiguration:

- Benutzereinwilligung für Anwendungen: → Benutzereinwilligung nicht zulassen.

- Warum: Dies ist die sicherste Option. Sie verhindert, dass Benutzer eigenmächtig Apps autorisieren, die Daten absaugen könnten. Für jede App ist dann ein Administrator erforderlich.

- Alternative (weniger streng): "Für ausgewählte Berechtigungen die Benutzereinwilligung für Apps von verifizierten Herausgebern zulassen".

- Dies erlaubt Nutzern, Apps zu installieren, wenn zwei Bedingungen erfüllt sind: 1. Der Hersteller ist von Microsoft verifiziert UND 2. Die App verlangt nur harmlose Rechte (siehe Punkt 3 "Klassifizierung").

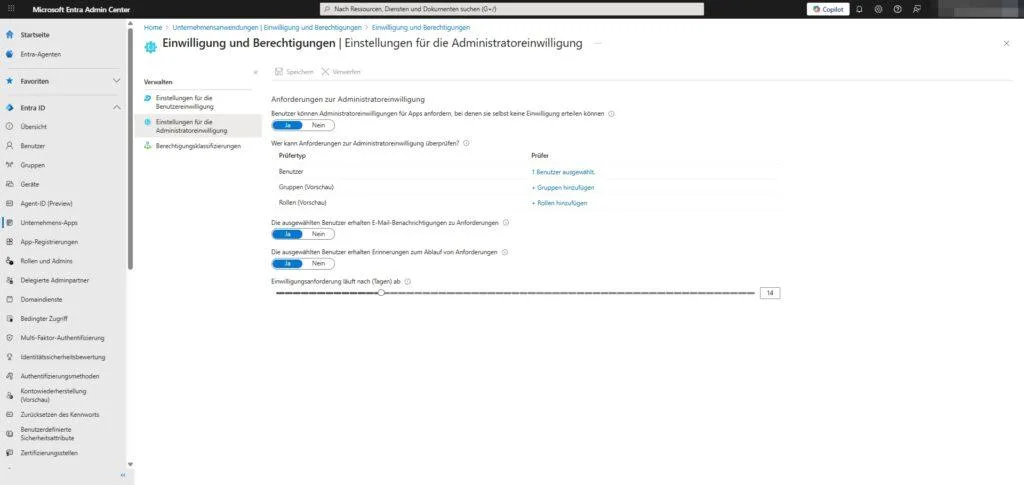

2. Der Admin-Einwilligungsworkflow

Wenn du oben die Benutzereinwilligung blockierst, stoßen Mitarbeiter auf eine Fehlermeldung, wenn sie eine nützliche App brauchen. Das frustriert. Die Lösung ist der Admin-Einwilligungsworkflow.

Statt "Zugriff verweigert" sieht der Nutzer dann ein Fenster: "Genehmigung durch Admin anfordern".

Pfad: Identität > Anwendungen > Unternehmensanwendungen > Einwilligung und Berechtigungen > Einstellungen für die Administratoreinwilligung

Empfohlene Konfiguration:

- Benutzer können Administratoreinwilligungen für Apps anfordern...: → Ja.

- Warum: Nur so erfahren Admins überhaupt, welche Tools im Unternehmen benötigt werden, ohne dass Benutzer blockiert werden.

- Wer kann Anforderungen überprüfen?: → Wähle hier Benutzer (z. B. IT-Leiter), Gruppen (z. B. Helpdesk) oder Rollen aus.

- Benachrichtigungen: Setze beide Schalter auf Ja, damit die Prüfer per E-Mail informiert werden und keine Anfrage untergeht.

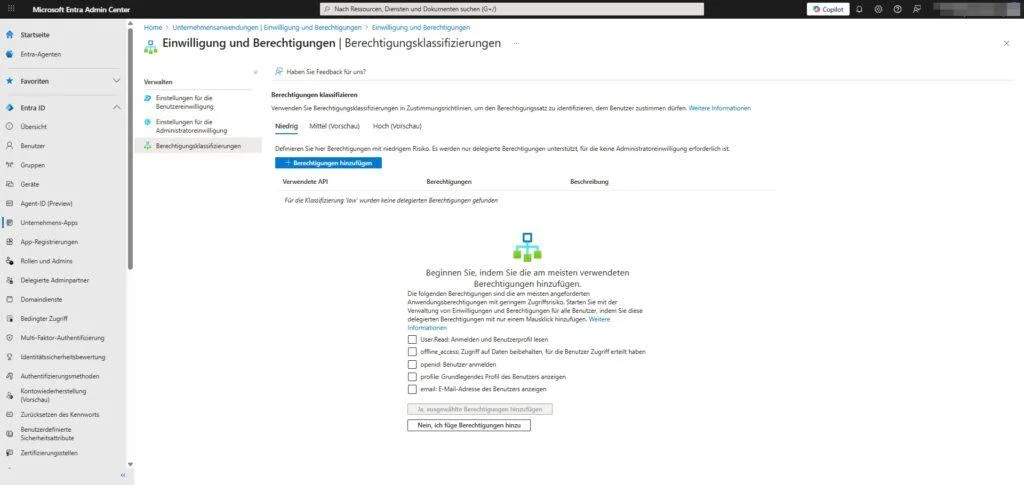

3. Berechtigungsklassifizierungen

Dieser Bereich ist besonders wichtig, wenn du dich in Schritt 1 für den "Mittelweg" (Verifizierte Herausgeber) entschieden hast. Hier definierst du, was "geringes Risiko" überhaupt bedeutet.

Pfad: Identität > Anwendungen > Unternehmensanwendungen > Einwilligung und Berechtigungen > Berechtigungsklassifizierungen

Hier legst du fest, welche Berechtigungen als "Niedrig" eingestuft werden. Apps, die nur diese Rechte fordern, dürften (im Mittelweg-Szenario) von Nutzern selbst installiert werden.

Empfohlene "Low Risk"-Berechtigungen: Microsoft schlägt vor, mit den am häufigsten verwendeten, harmlosen Berechtigungen zu starten:

User.Read(Anmelden und Profil lesen)offline_access(Zugriff beibehalten)openid(Benutzer anmelden)profile(Grundlegendes Profil anzeigen)email(E-Mail-Adresse anzeigen)

Füge diese unter dem Reiter "Niedrig" hinzu. Alles, was darüber hinausgeht (z. B. "Dateien lesen" oder "Mails senden"), gilt automatisch als höheres Risiko und erfordert zwingend einen Admin.

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.