Wenn der Bedingte Zugriff (Conditional Access) der Türsteher ist, dann sind die Authentifizierungsmethoden die Ausweise und Schlüssel, die deine Benutzer vorzeigen. Die Zeiten, in denen ein einfaches Passwort reichte, sind vorbei. Aber auch nicht jede MFA-Methode ist gleich sicher.

In diesem Abschnitt konfigurieren wir, wie sich deine Benutzer anmelden dürfen. Wir setzen auf moderne, Phishing-resistente Verfahren und schalten veraltete Techniken ab.

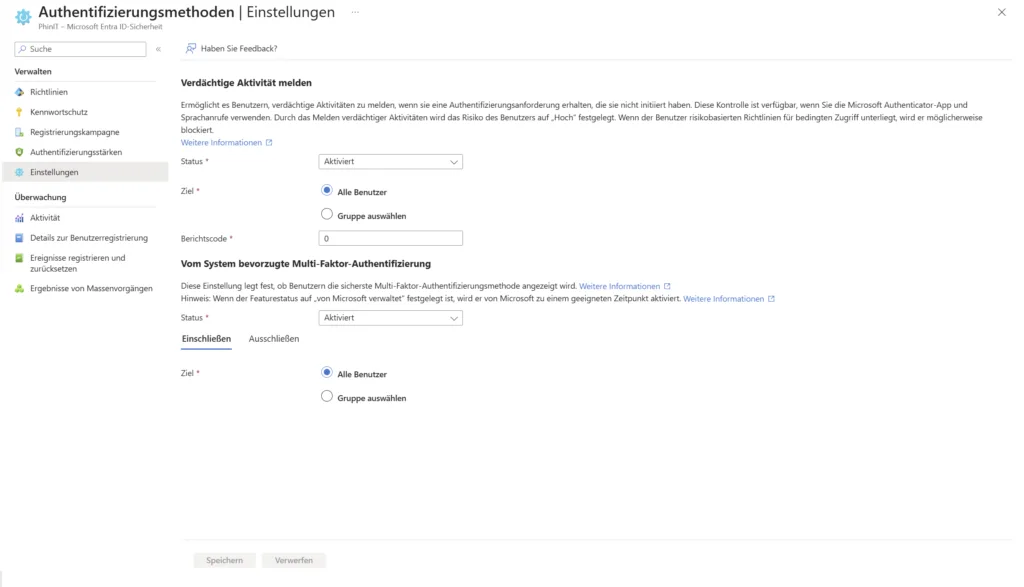

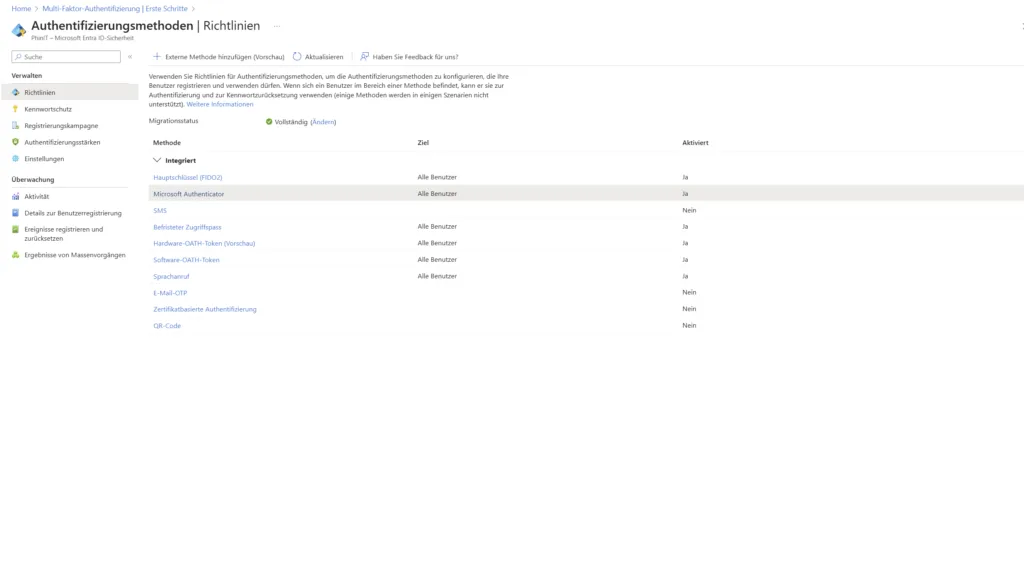

1. Einstellungen & Richtlinien für Authentifizierungsmethoden

Hier definierst du global, welche Verfahren in deinem Tenant überhaupt zulässig sind. Dein Ziel sollte es sein, unsichere Faktoren wie SMS oder Sprachanrufe zu eliminieren und stattdessen auf Apps und Hardware-Keys zu setzen.

Empfohlene Konfiguration - mehr im Guide: Einstellungen & Richtlinien

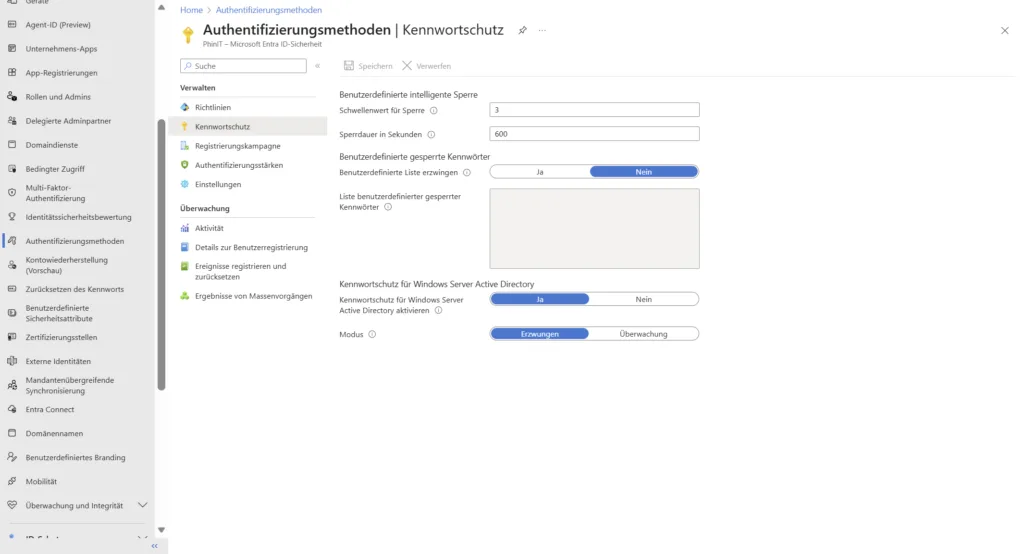

2. Kennwortschutz (Password Protection)

Auch wenn wir "passwordless" werden wollen: Das Passwort ist oft noch der Fallback. Deshalb muss es stark sein. Der Entra ID Kennwortschutz verhindert nicht nur einfache Passwörter wie "Sommer2025!", sondern lernt aus globalen Angriffsdaten.

Empfohlene Konfiguration - mehr im Guide: Kennwortschutz

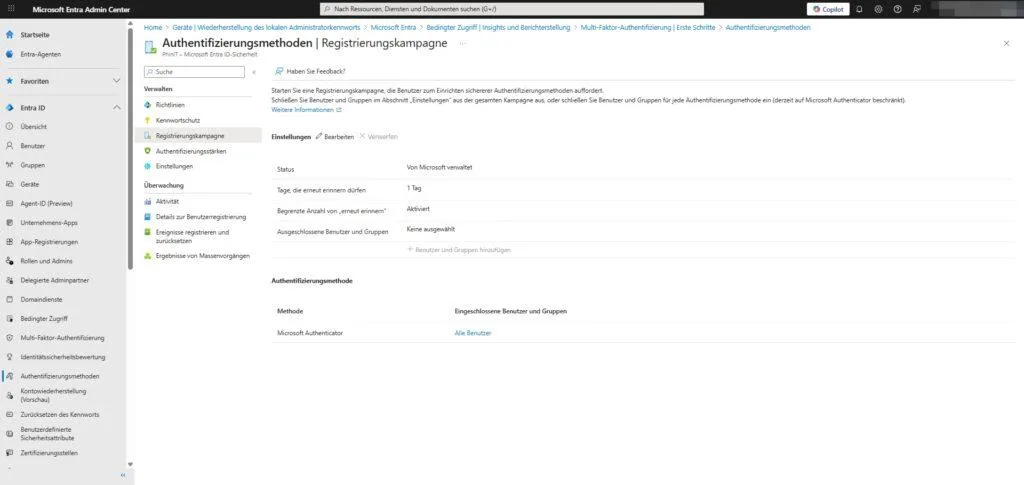

3. Registrierungskampagne

Du hast den Microsoft Authenticator aktiviert, aber viele Nutzer verwenden aus Gewohnheit noch SMS? Die Registrierungskampagne ist dein Werkzeug, um sie sanft aber bestimmt zur Migration zu bewegen.

Pfad: Schutz > Authentifizierungsmethoden > Registrierungskampagne

- Funktionsweise: Wenn sich ein Nutzer, der noch SMS nutzt, anmeldet, fordert Entra ID ihn auf: "Richten Sie den Authenticator ein, um sicherer zu sein."

- Konfiguration (siehe Screenshot):

- Status: Aktiviert (oder "Von Microsoft verwaltet").

- Tage, die erneut erinnern dürfen: → 1 Tag. (Nervt den Nutzer täglich, bis er wechselt – effektiv!).

- Authentifizierungsmethode: Microsoft Authenticator.

So migrierst du deine Belegschaft automatisiert auf die sicherere Methode, ohne jedem hinterhertelefonieren zu müssen.

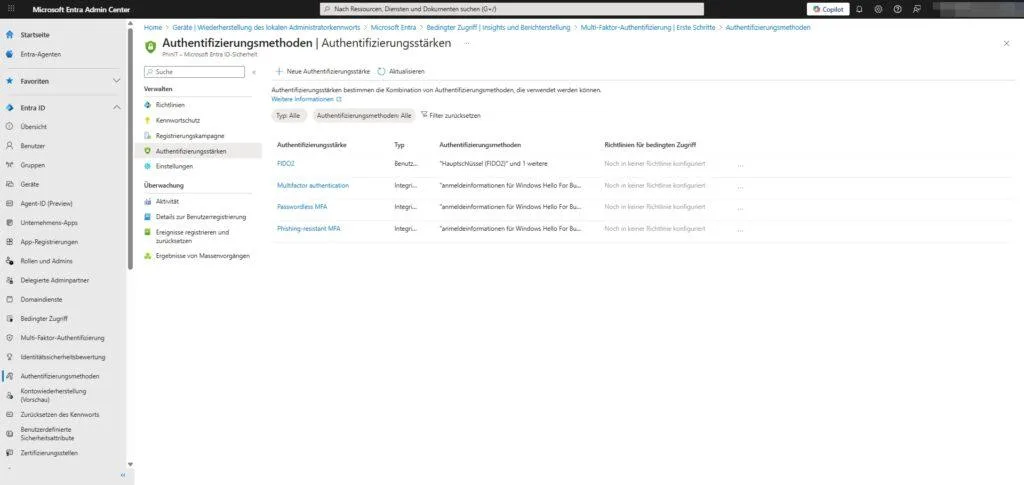

4. Authentifizierungsstärken (Authentication Strengths)

Hier wird es granular. Für den Zugriff auf E-Mails reicht vielleicht eine SMS (wenn noch erlaubt), aber für den Zugriff auf das HR-System oder Admin-Portale willst du zwingend Phishing-resistente Methoden sehen.

Pfad: Schutz > Authentifizierungsmethoden > Authentifizierungsstärken

Hier definierst du Pakete, die du später im Bedingten Zugriff nutzen kannst:

- Phishing-resistant MFA: Beinhaltet nur FIDO2-Keys und Windows Hello for Business.

- Passwordless MFA: Beinhaltet zusätzlich die Microsoft Authenticator App.

- Benutzerdefiniert: Du kannst eigene Kombinationen erstellen (z. B. "Nur FIDO2 für Global Admins").

Diese Stärken sind das Bindeglied zwischen der Methode und der Zugriffsrichtlinie.

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.