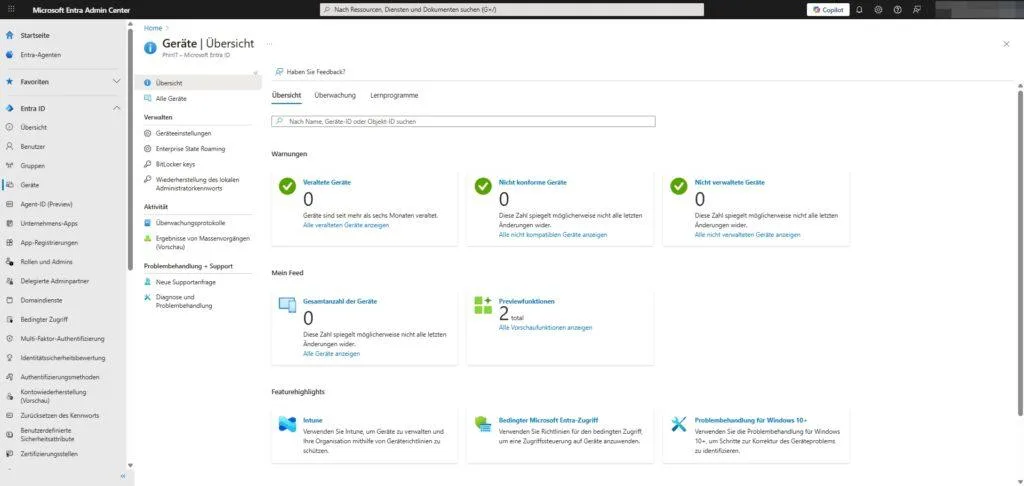

Geräte sind heute der neue Sicherheits-Perimeter. Egal ob Firmenlaptop oder privates Smartphone (BYOD) – sobald ein Gerät auf deine Daten zugreift, muss es verwaltet sein. Eine effektive Verwaltung in Microsoft Entra trägt wesentlich zur Sicherheit und DSGVO-Konformität bei.

In diesem Abschnitt härten wir den "Beitritt" von Geräten und sorgen dafür, dass Benutzer nicht versehentlich zu vollen Administratoren auf ihren PCs werden.

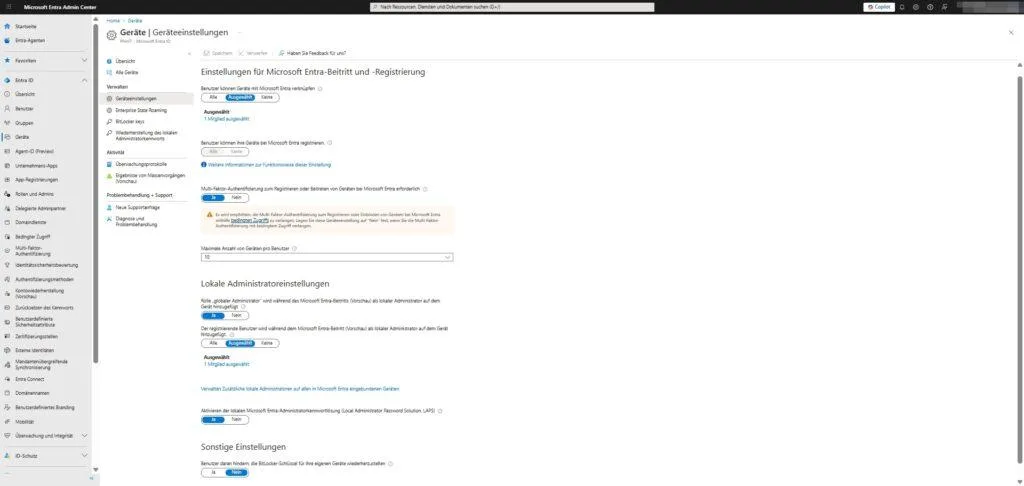

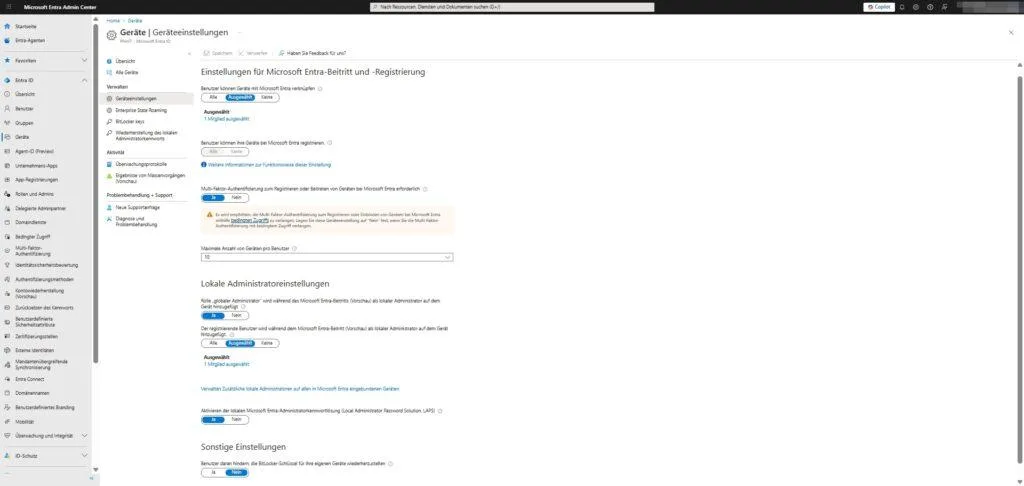

1. Geräteeinstellungen

Dies ist das Herzstück der Konfiguration. Hier entscheidest du, wer überhaupt Geräte in deinen Tenant bringen darf und welche Rechte diese Benutzer erhalten.

Pfad: Identität > Geräte > Alle Geräte > Geräteeinstellungen

Beitritt und Registrierung Microsoft unterscheidet zwischen "Verknüpfen" (Join, meist Firmen-PCs) und "Registrieren" (Register, meist BYOD/Privatgeräte).

- Benutzer können Geräte mit Microsoft Entra verknüpfen: → Ausgewählt (oder "Keine").

- Empfehlung: Beschränke das vollständige Einbinden von Firmen-PCs auf IT-Personal oder spezifische Deployment-User, um Wildwuchs zu vermeiden.

- Benutzer können ihre Geräte bei Microsoft Entra registrieren: → Alle (für BYOD) oder Keine.

- Hinweis: Das erlaubt Nutzern, private Geräte (Handys, Laptops) bekannt zu machen, um z.B. Zugriff auf M365-Apps zu erhalten.

- Maximale Anzahl von Geräten pro Benutzer: → 10 (oder weniger).

- Empfehlung: Ein Limit verhindert "Geräte-Hoarding" und zwingt zum Aufräumen alter Geräte.

Sicherheit (MFA & Lokale Admins) Hier liegen die kritischsten Schalter für die Sicherheit deiner Endpunkte.

- Multi-Faktor-Authentifizierung... erforderlich: → Nein (wenn du Bedingten Zugriff nutzt) oder Ja (ohne CA).

- Wichtig: Microsoft empfiehlt, diesen Schalter auf "Nein" zu lassen und stattdessen eine Richtlinie für Bedingten Zugriff zu nutzen, da diese flexibler steuerbar ist.

- Der registrierende Benutzer wird... als lokaler Administrator... hinzugefügt: → Keine.

- Sicherheits-Tipp: Dies ist einer der wichtigsten Schalter! Setzt du hier "Alle", ist jeder Nutzer Admin auf seinem PC – ein Einfallstor für Malware. Wähle "Keine", um das Prinzip der geringsten Rechte (Least Privilege) durchzusetzen.

- Aktivieren der lokalen Microsoft Entra-Administratorkennwortlösung (LAPS): → Ja.

- Erklärung: Aktiviert die moderne Verwaltung lokaler Admin-Passwörter (siehe Punkt 4).

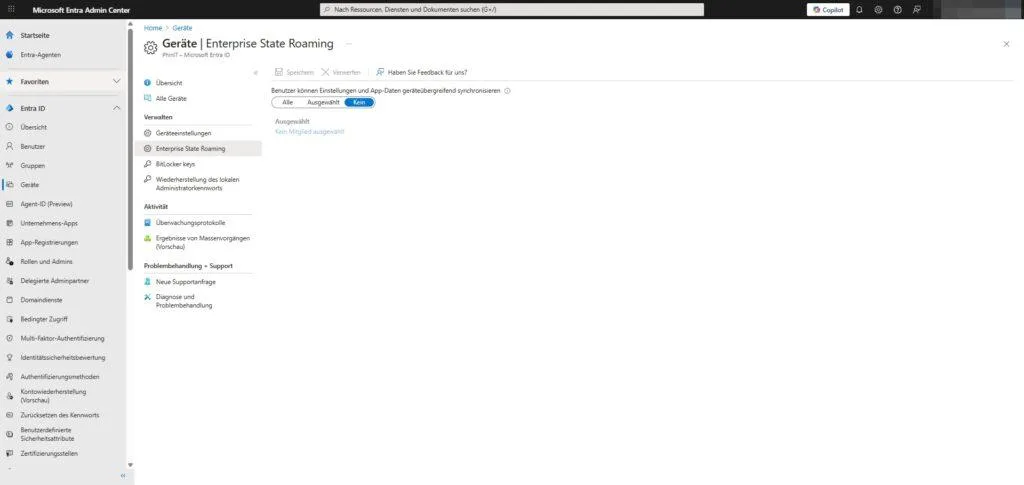

2. Enterprise State Roaming

Dieser Dienst synchronisiert Benutzereinstellungen (z.B. WLAN-Passwörter, Spracheinstellungen, Design) über verschiedene Windows-Geräte hinweg in die Cloud.

Pfad: Identität > Geräte > Alle Geräte > Enterprise State Roaming

- Benutzer können Einstellungen und App-Daten geräteübergreifend synchronisieren: → Kein (oder "Ausgewählt").

- Datenschutz-Hinweis: Aus DSGVO-Sicht und Sicherheitsgründen ist Vorsicht geboten. Oft ist nicht gewünscht, dass Unternehmensdaten (wie App-Listen) oder Passwörter auf private, registrierte Geräte synchronisiert werden. Im Zweifel deaktivieren.

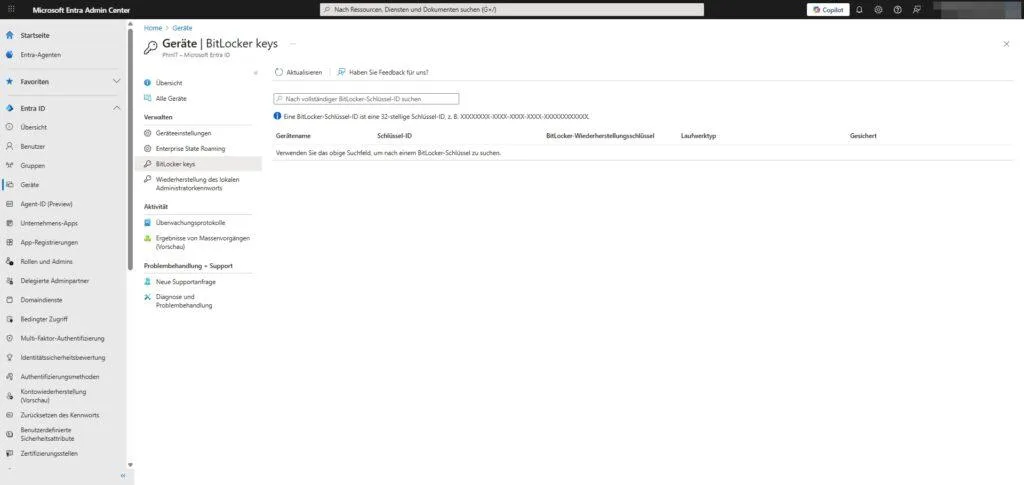

3. BitLocker keys

Dies ist kein Einstellungsmenü, sondern dein Notfall-Werkzeug. Wenn ein Benutzer seinen BitLocker-PIN vergisst oder die Hardware gesperrt ist, findest du hier den Wiederherstellungsschlüssel.

Pfad: Identität > Geräte > Alle Geräte > BitLocker keys

- Funktion: Du suchst hier nicht nach dem Computernamen, sondern nach der Schlüssel-ID (Key ID), die der gesperrte Nutzer auf seinem blauen BitLocker-Bildschirm angezeigt bekommt.

- Konfigurations-Tipp: Ob Benutzer ihre Schlüssel selbst im "My Account"-Portal abrufen dürfen, hast du bereits unter Geräteeinstellungen (Punkt 1, ganz unten "Sonstige Einstellungen") konfiguriert.

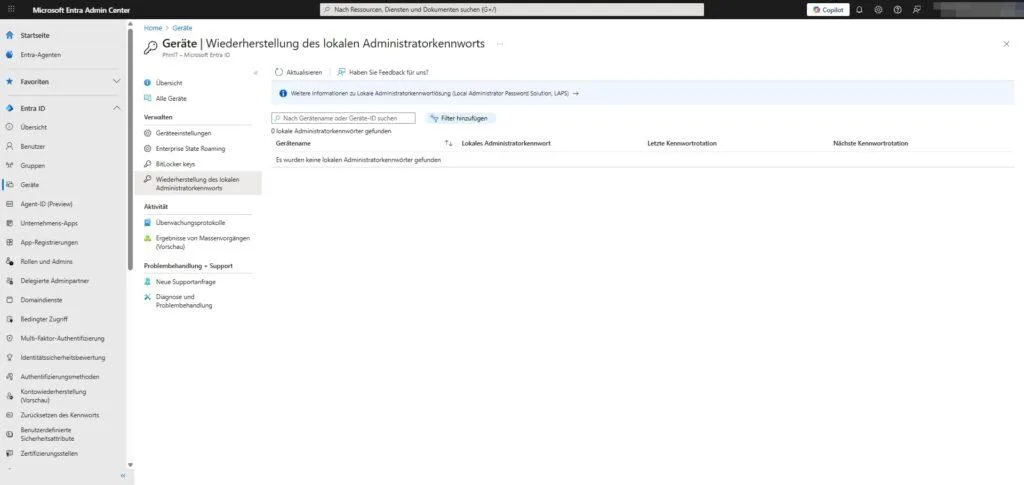

4. Wiederherstellung des lokalen Administratorkennworts

Wenn du unter Punkt 1 LAPS aktiviert hast, ist dies der Ort, an dem du als Admin zugreifst. LAPS (Local Administrator Password Solution) rotiert das lokale Admin-Passwort auf Windows-Geräten automatisch und speichert es sicher in Entra ID.

Pfad: Identität > Geräte > Alle Geräte > Wiederherstellung des lokalen Administratorkennworts

- Anwendung: Wenn du physischen Zugriff auf ein Gerät benötigst oder per Remote-Tool Admin-Rechte brauchst, kannst du hier das aktuelle Kennwort für das lokale Admin-Konto des Geräts auslesen.

- Vorteil: Es gibt kein statisches Admin-Passwort mehr im Unternehmen ("Sommer2025!"), das sich Hacker schnappen könnten, um sich durch das Netzwerk zu bewegen (Lateral Movement).

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.