Was 2024 noch als optionales Feature begann, ist heute tief im Systemkern verankert: Der Copilot ist allgegenwärtig. Auf moderner Hardware (Copilot+ PCs) steht zudem Windows Recall bereit, um Snapshots des Nutzerverhaltens zu speichern – ein Feature, das wir proaktiv unterbinden müssen, bevor ein User (oder ein Update) den falschen Haken setzt und es aktiviert.

Für Unternehmensnetzwerke ist diese Entwicklung ein Albtraum aus Datenschutz (DSGVO) und Compliance-Risiken. Doch das bloße Deaktivieren einer einzigen GPO reicht im Jahr 2026 nicht mehr aus, da Microsoft Komponenten wie den Edge-Browser (ab Version 141) technisch entkoppelt hat.

In diesem aktualisierten Guide (Stand 01.2026) zeige ich dir, wie du eine saubere „No-AI“-Architektur baust – resistent gegen Feature-Updates und sauber getrennt nach OS-, Registry- und Browser-Ebene.

Das Architektur-Problem

Microsoft entkoppelt zunehmend Komponenten. Der „Windows Copilot“ ist tief im System verwurzelt, während der „Edge Copilot“ technisch fast eigenständig agiert. Windows Recall wiederum arbeitet lokal, benötigt aber präventive Registry-Sperren, bevor es überhaupt aktiv wird. Eine einzelne GPO reicht daher nicht mehr aus. Du musst an drei Stellen ansetzen:

- OS-Ebene (Shell): Deaktivierung der System-Integration.

- Daten-Ebene (Recall): Verhindern der Snapshot-Analyse.

- App-Ebene (Edge): Bereinigung der Sidebar.

Voraussetzungen: Fundament legen

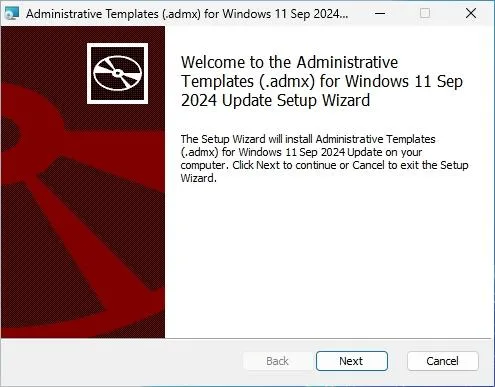

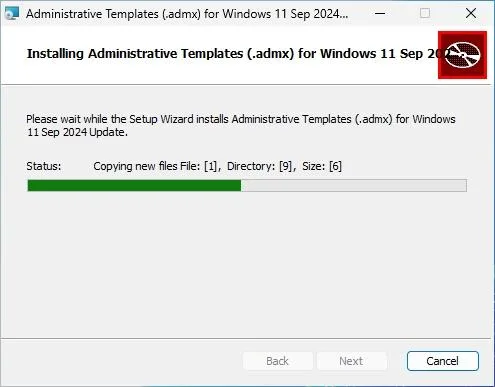

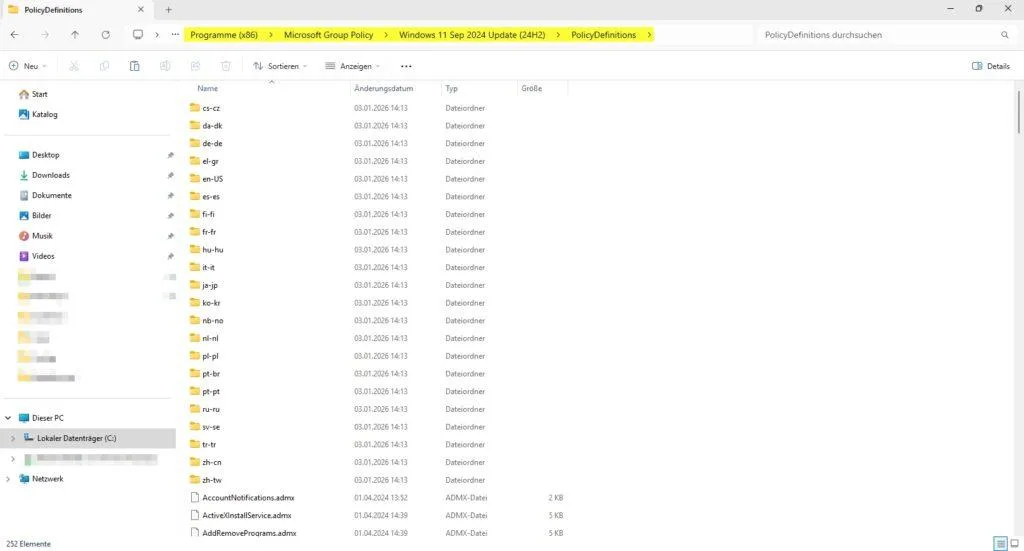

Bevor du Richtlinien konfigurierst, musst du sicherstellen, dass dein Domain Controller (DC) die Einstellungen überhaupt „versteht“. Ohne aktuelle ADMX-Templates siehst du in der GPO-Konsole lediglich leere Ordner oder kryptische Registry-Einträge.

Die neuen Einstellungen für Windows Copilot und Recall tauchen in deinen Gruppenrichtlinien nur auf, wenn der GPO-Editor die aktuellen Definitionsdateien (.admx) auch tatsächlich lädt. Hier entscheidet deine Infrastruktur über den Speicherort.

Die goldene Regel (Winner-takes-all): Prüfe zwingend, ob in deiner Domäne bereits ein Central Store existiert.

- Pfad:

\\<DeineDomain>\SYSVOL\<DeineDomain>\Policies\PolicyDefinitions

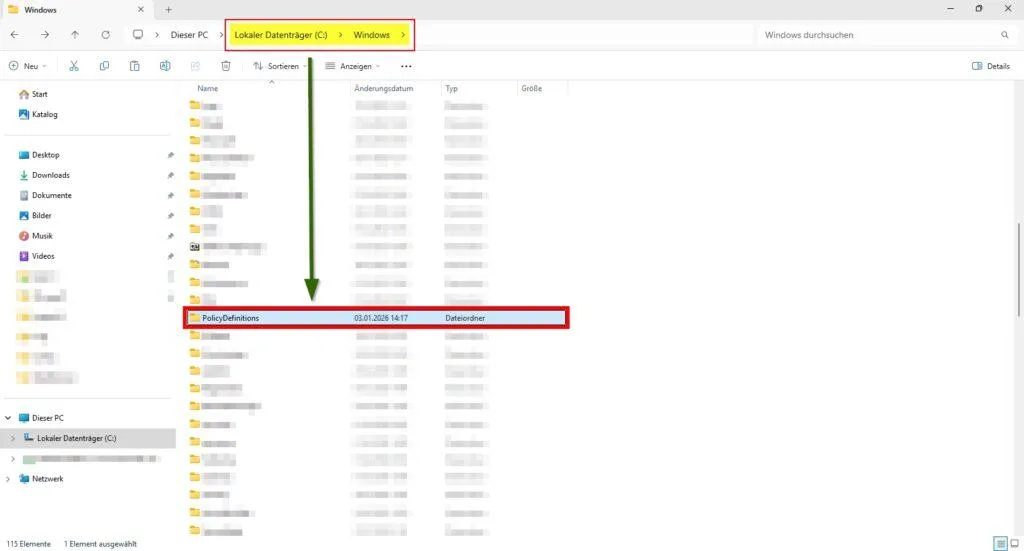

Szenario A: Der Central Store existiert (Standard in 99% der Firmen) Sobald dieser Ordner im Netzwerk vorhanden ist, ignoriert der Gruppenrichtlinien-Editor deinen lokalen C:\Windows\PolicyDefinitions-Ordner komplett.

- Die Konsequenz: Kopierst du die neuen ADMX-Dateien fälschlicherweise nur lokal auf deinen Admin-PC, wirst du die Einstellungen nicht sehen.

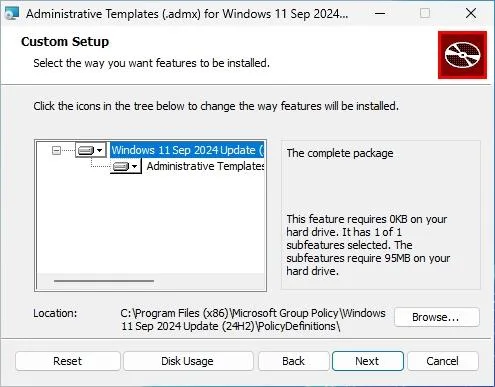

- Die Lösung: Du musst die neuen Dateien (ADMX + ADML) zwingend in den Ordner im SYSVOL kopieren (bzw. auf dem DC unter

C:\Windows\SYSVOL\domain\Policies\PolicyDefinitionsablegen), damit sie repliziert und geladen werden.

Szenario B: Kein Central Store vorhanden Nur wenn der Ordner im SYSVOL fehlt, greift Windows auf deinen lokalen Store (C:\Windows\PolicyDefinitions) zurück.

- Empfehlung: Erstelle den Ordner

PolicyDefinitionsim SYSVOL und kopiere die entpackten Templates dort hinein. Damit erstellst du den Central Store und stellst sicher, dass alle Admin-Kollegen im Team auf demselben Versionsstand arbeiten („Single Source of Truth“).

- Recall (Momentaufnahmen)

Auf Geräten mit NPU (Copilot+ PCs) ist Windows Recall technisch in der Lage, eine lückenlose Historie des Nutzerverhaltens in einer lokalen Vektordatenbank zu speichern. Auch wenn das Feature mittlerweile offiziell ADMX-Unterstützung bietet, verlassen wir uns bei Hochsicherheits-Anforderungen nicht allein darauf.

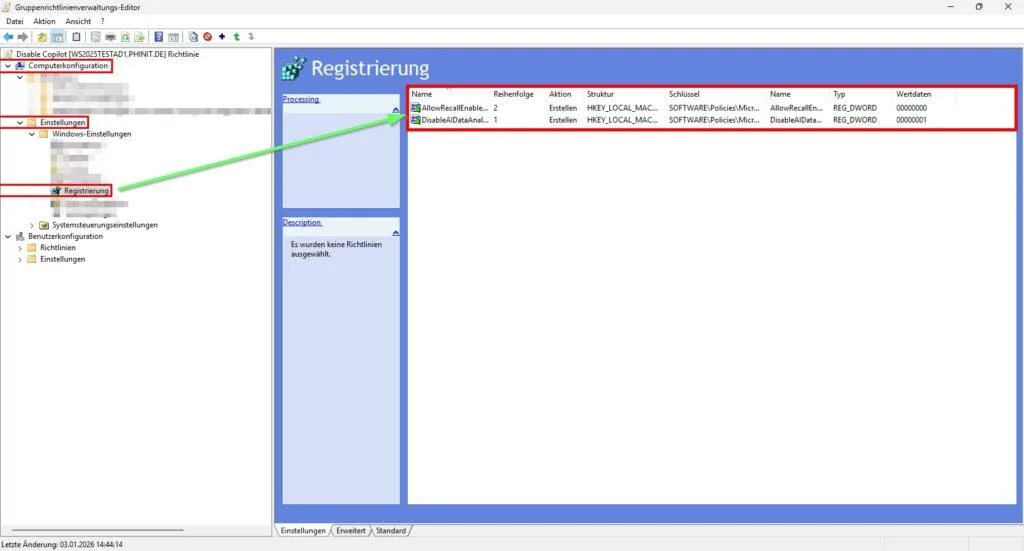

Wir nutzen Group Policy Preferences (GPP), um harte Registry-Keys auf Maschinenebene (HKLM) zu setzen.

- Warum? ADMX-Richtlinien greifen oft erst im Benutzerkontext. Wir wollen jedoch verhindern, dass der Recall-Dienst oder die Datenbank-Initialisierung überhaupt startet, bevor ein User sich anmeldet. Der Registry-Eingriff ist hier der „Notausschalter“ direkt am Fundament.

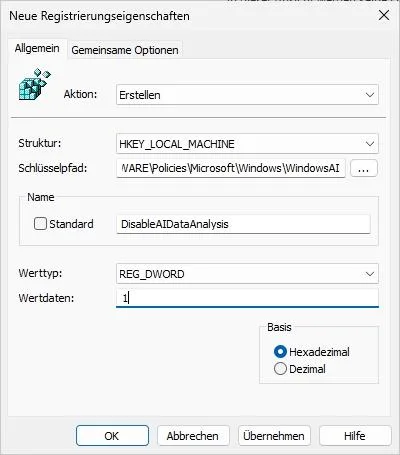

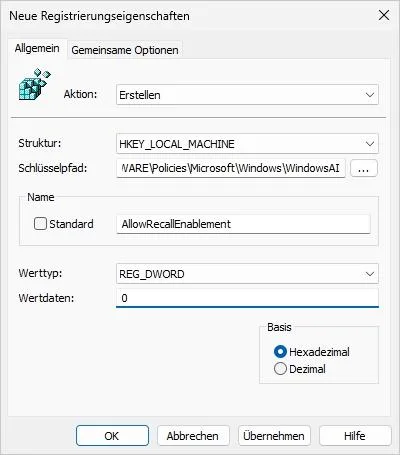

Wir setzen zwei Werte: Einen, um die Analyse zu stoppen, und einen, um das Feature in der UI komplett zu sperren. Dazu Navigiere zu: Computerkonfiguration > Einstellungen > Windows-Einstellungen > Registrierung.

Erstelle hier zwei neue Elemente:

Warum beide? DisableAIDataAnalysis stoppt die Datensammlung. AllowRecallEnablement verhindert, dass der User in den Einstellungen überhaupt den Schalter sieht.

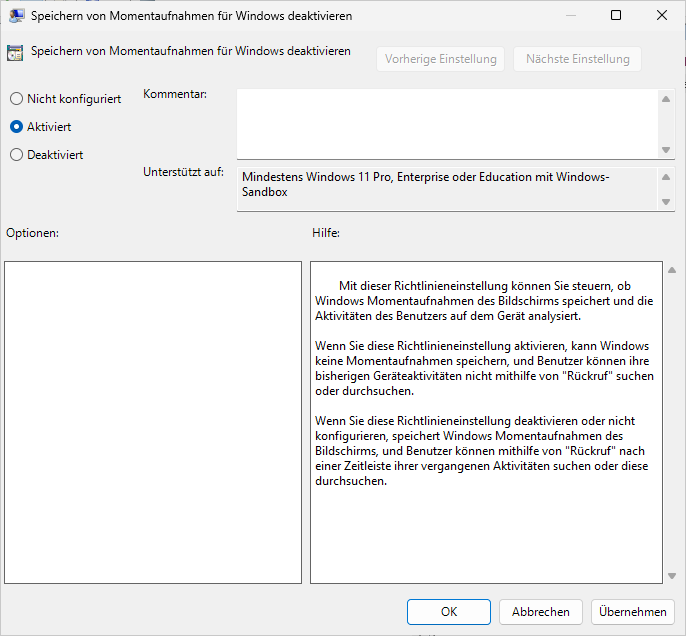

C) offizielle Richtlinie (Benutzer-Ebene)

Ergänzend zu den harten Registry-Keys (die global für die Maschine gelten), solltest du auch die offizielle ADMX-Einstellung für den Benutzer setzen. Das dient als doppelte Absicherung („Belt and Suspenders“), falls ein Windows-Update die Registry-Pfade zurücksetzt, aber die GPO-Logik beibehält.

- Pfad:

Benutzerkonfiguration > Richtlinien > Administrative Vorlagen > Windows-Komponenten > Windows-KI - Einstellung: „Speichern von Momentaufnahmen für Windows deaktivieren“ (Turn off saving snapshots for Windows)

- Status: Aktiviert

Diese Einstellung wirkt auf HKEY_CURRENT_USER. Sie greift erst nach der Anmeldung. Verlasse dich daher für Hochsicherheits-Szenarien primär auf die Optionen A & B (Machine Scope), nutze diese Option C aber zusätzlich, um auch im User-Kontext sauber zu flaggen: "Dieses Feature ist unerwünscht."

- Copilot

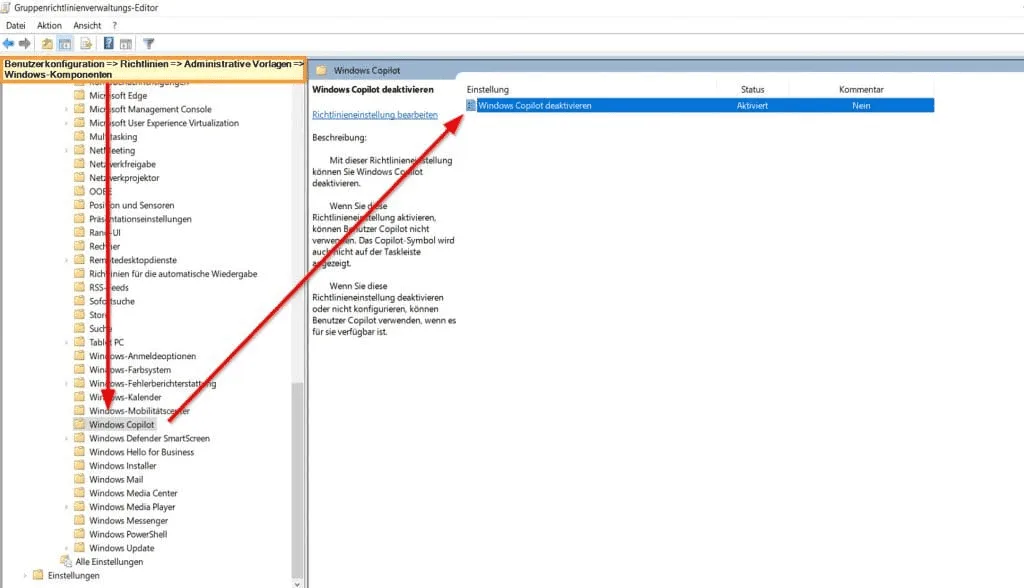

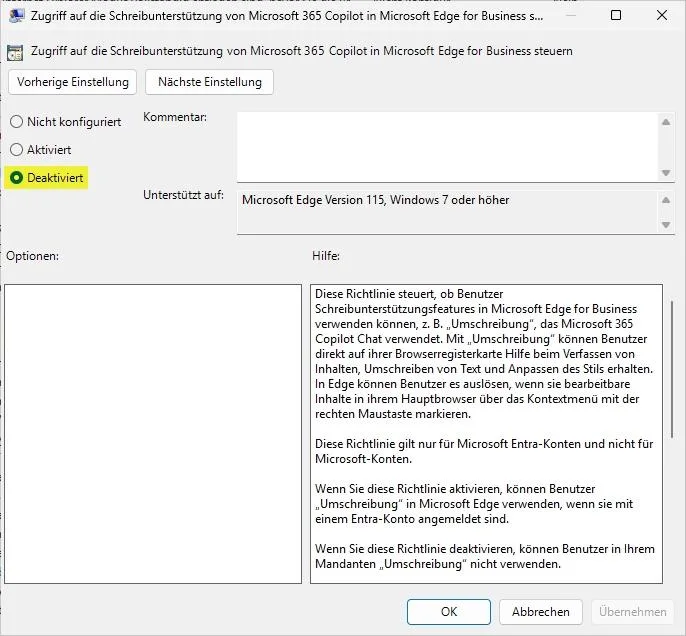

Seit Windows 11 23H2/24H2 gibt es hierfür eine dedizierte Richtlinie. Diese verhindert, dass der Copilot-Prozess im Kontext des Explorers geladen wird.

- Pfad:

Benutzerkonfiguration > Richtlinien > Administrative Vorlagen > Windows-Komponenten > Windows Copilot - Einstellung: „Windows Copilot deaktivieren“ (Turn off Windows Copilot)

- Status: Aktiviert

Hinweis: Prüfe zusätzlich unter Computerkonfiguration, ob das Template dort ebenfalls verfügbar ist (abhängig vom ADMX-Stand). Die User-Config ist jedoch der primäre Trigger für die Session.

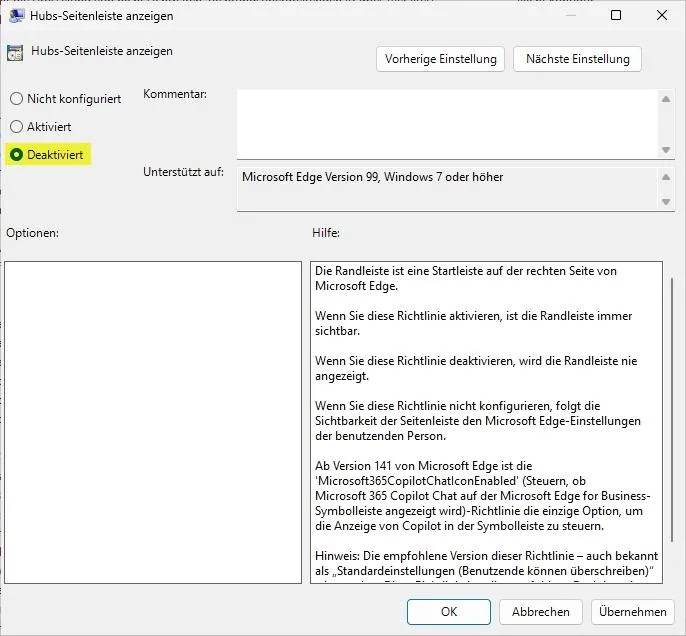

- Edge Browser

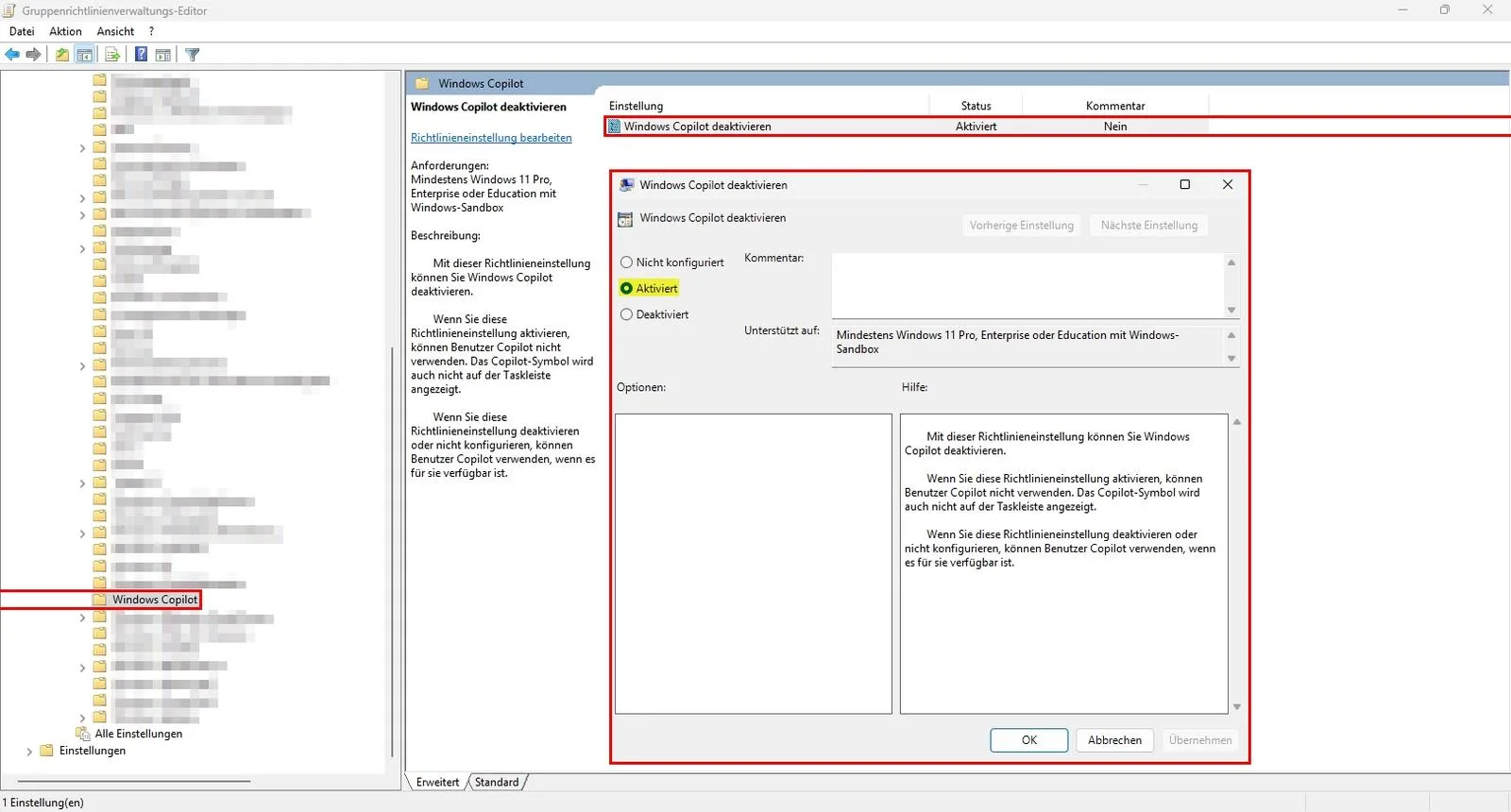

Microsoft hat das Verhalten ab Edge-Version 141 (Late 2025) geändert: Die globale Sidebar-Richtlinie steuert nicht mehr zwingend das Copilot-Icon. Du benötigst jetzt eine spezifische Richtlinie für das Icon.

Voraussetzung: Aktuelle Edge Richtlinien im Central Store. Von der Edge Download Seite zu laden.

A) Nur Copilot weg

Wenn du die Sidebar für Tools (z.B. Outlook, Taschenrechner) behalten willst, aber die KI entfernen möchtest:

- Pfad:

Computerkonfiguration > Administrative Vorlagen>Microsoft Edge - Richtlinie: „Steuern, ob Microsoft 365 Copilot auf der ... Symbolleiste angezeigt wird.“

- Wert: Deaktiviert

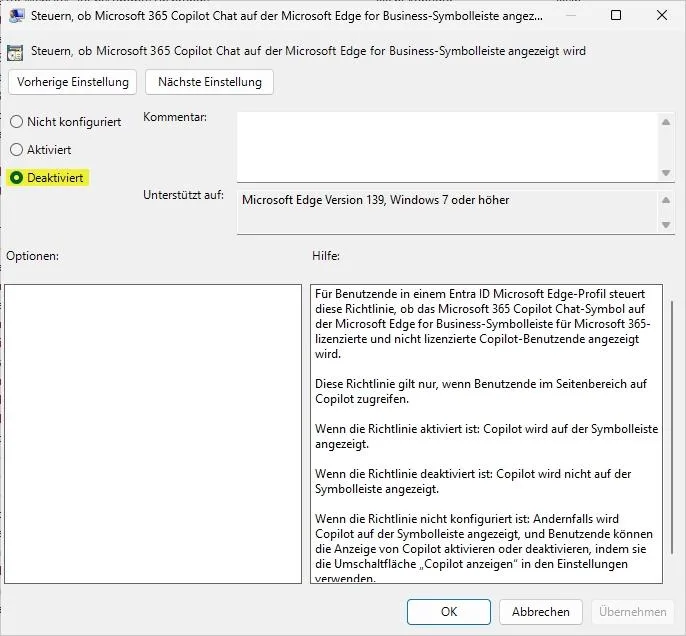

C) Schreibunterstützung („Rewrite“) im Kontextmenü blockieren (WICHTIG)

Dies ist oft das Einfallstor für Datenabfluss (DLP). Selbst ohne Sidebar können User Text markieren und per Rechtsklick an die KI senden, um ihn umschreiben zu lassen. Diese Richtlinie unterbindet das für Entra-ID-Konten.

- Pfad:

Computerkonfiguration > Administrative Vorlagen > Microsoft Edge - Richtlinie: „Zugriff auf die Microsoft 365 Copilot-Schreibunterstützung in Microsoft Edge for Business steuern"

- Wert: Deaktiviert

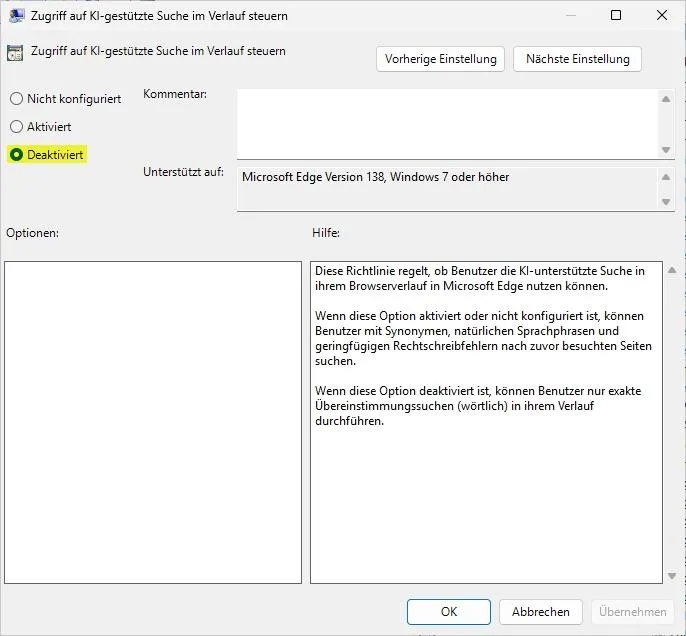

D) KI-Suche im Verlauf deaktivieren

Diese Funktion analysiert den Browserverlauf, um Synonyme oder Tippfehler („Fuzzy Search“) zu erkennen.

User können, wenn deaktiviert, nur noch exakte Begriffs-Übereinstimmungen (wörtlich) im Verlauf suchen. Die semantische Analyse entfällt.

- Pfad:

Computerkonfiguration > Administrative Vorlagen > Microsoft Edge - Richtlinie: „Zugriff auf KI-gestützte Suche im Verlauf steuern“

- Wert: Deaktiviert

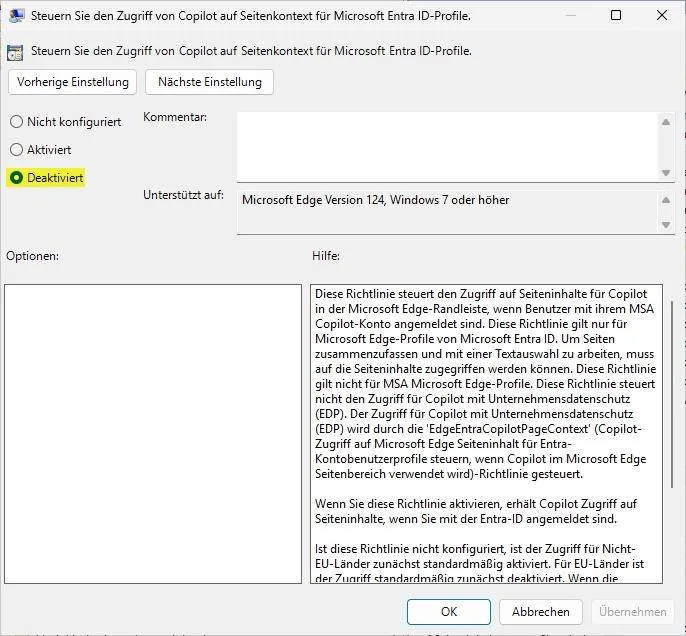

E) Seiteninhalte für private MSA-Nutzung sperren (DLP)

Das ist der "Sicherheitsgurt" gegen Schatten-IT. Diese Richtlinie verhindert, dass der private Consumer-Copilot (wenn ein User sein privates MSA-Konto im Firmen-Browser nutzt) den Inhalt interner Webseiten lesen darf.

Pfad: Computerkonfiguration > Administrative Vorlagen > Microsoft Edge

Richtlinie: „Zugriff auf Seiteninhalte für Copilot steuern“

Wert: Deaktiviert

Wichtig! Diese Richtlinie betrifft nur MSA-Konten (private Nutzung). Für den geschäftlichen Copilot (mit EDP) greift eine andere Richtlinie (EdgeEntraCopilotPageContext). Wir deaktivieren hier also explizit den unsicheren privaten Pfad.

- Suche & Widgets

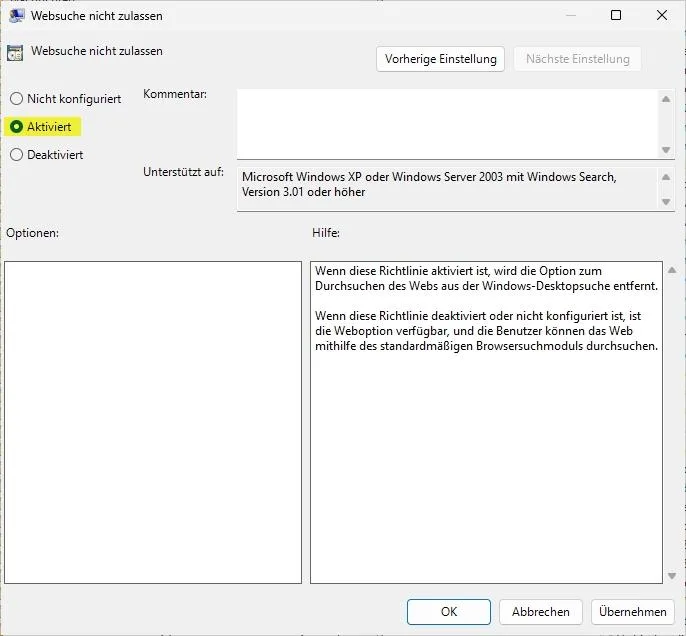

A) Websuche im Startmenü deaktivieren

Wenn ein User im Startmenü tippt, sendet Windows die Anfrage standardmäßig an Bing. Das liefert KI-Zusammenfassungen und Cloud-Vorschläge zurück. Das wollen wir lokal halten.

- Pfad:

Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > Suche - Richtlinie: „Websuche nicht zulassen“

- Wert: Aktiviert

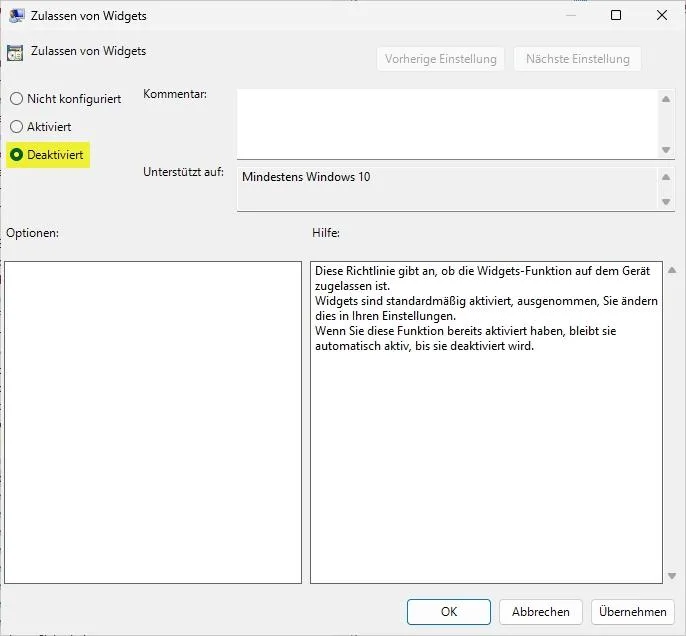

B) Widgets-Board deaktivieren

Das Widget-Board (Wetter, News, Aktien) ist ein direkter Feed für Microsofts Content-Netzwerk und KI-Empfehlungen.

In einer sauberen Enterprise-Umgebung ist das meist unerwünschtes Rauschen und verbraucht unnötig Ressourcen (Widgets.exe).

- Pfad:

Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > Widgets - Richtlinie: „Widgets zulassen“

- Wert: Deaktiviert

Ausblick: noch tiefer ins Detail!

Die hier gezeigten Einstellungen bilden das Fundament, doch das M365-Universum bietet noch weit mehr Stellschrauben. Dies war erst der Einstieg in die Konfiguration.

Um eine Umgebung wirklich ganzheitlich zu verwalten, müssen wir uns noch die spezifischen Richtlinien für die Office Apps und die Copilot App unter Windows ansehen. Auch das Thema Intune-Richtlinien spielt eine entscheidende Rolle für eine saubere Infrastruktur.

Da dies den Rahmen dieses Beitrags sprengen würde, folgt in den nächsten Tagen ein separater Artikel, der sich detailliert genau diesen weiterführenden Themen widmet.

Fazit & Anwendung

Nach der Konfiguration musst du die Clients zwingen, die neuen Richtlinien zu laden. Ein einfaches gpupdate /force reicht oft für den Registry-Teil, aber da wir tief in die Shell-Integration (Taskleiste) eingreifen, ist ein Neustart oder ein Re-Login des Users zwingend erforderlich.

Die Architektur-Sicht: Du hast jetzt ein mehrschichtiges Abwehrsystem gebaut. Selbst wenn ein Windows-Update den Copilot-Prozess reaktiviert, greift der Registry-Key für Recall. Selbst wenn der User den Browser öffnet, blockiert die Edge-Policy den KI-Chat. Behalte jedoch die Release-Notes im Auge. Microsoft benennt Dienste gerne um (von "Bing Chat" zu "Copilot" zu "Windows AI"). Deine Registry-Pfade unter WindowsAI sind aktuell der stabilste Anker, könnten sich in zukünftigen Builds (26H2+) aber ändern.

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.