Die IT-Landschaft ist im ständigen Wandel, doch manche Relikte überdauern ihre Daseinsberechtigung weit über den Punkt ihrer technischen Reife hinaus. Microsoft Publisher ist ein solches Relat. Während Word, Excel und PowerPoint über Jahrzehnte hinweg moderne Sandbox-Technologien, Makro-Schutzmaßnahmen und Cloud-Kollaboration absorbiert haben, blieb Publisher in einer Architektur stecken, die heute eine unnötige Angriffsfläche bietet. Microsoft hat reagiert: Im Oktober 2026 ist Schluss. Doch wer als Administrator bis dahin wartet, handelt fahrlässig.

Das Kausalitäts-Prinzip: Warum die Sperre alternativlos ist

Publisher-Dateien (.pub) basieren auf einem proprietären Binärformat, das tief in das Betriebssystem eingreift, um Layout-Präzision zu garantieren. Genau hier liegt das Problem. Angreifer nutzen diese Komplexität, um Schadcode in scheinbar harmlosen Layout-Vorlagen zu verstecken. Da Publisher in vielen Sicherheits-Stacks (EDR/AV) weniger intensiv gescannt wird als die „Großen Drei“, dient es oft als Einfallstor für laterale Bewegungen im Netzwerk.

Durch die Deaktivierung über den Baselinesicherheits-Modus entziehst Du Angreifern diesen Vektor vollständig. Es geht nicht um die Entfernung eines Tools, sondern um die proaktive Reduktion der „Attack Surface“.

Strategische Umsetzung im Microsoft 365 Admin Center

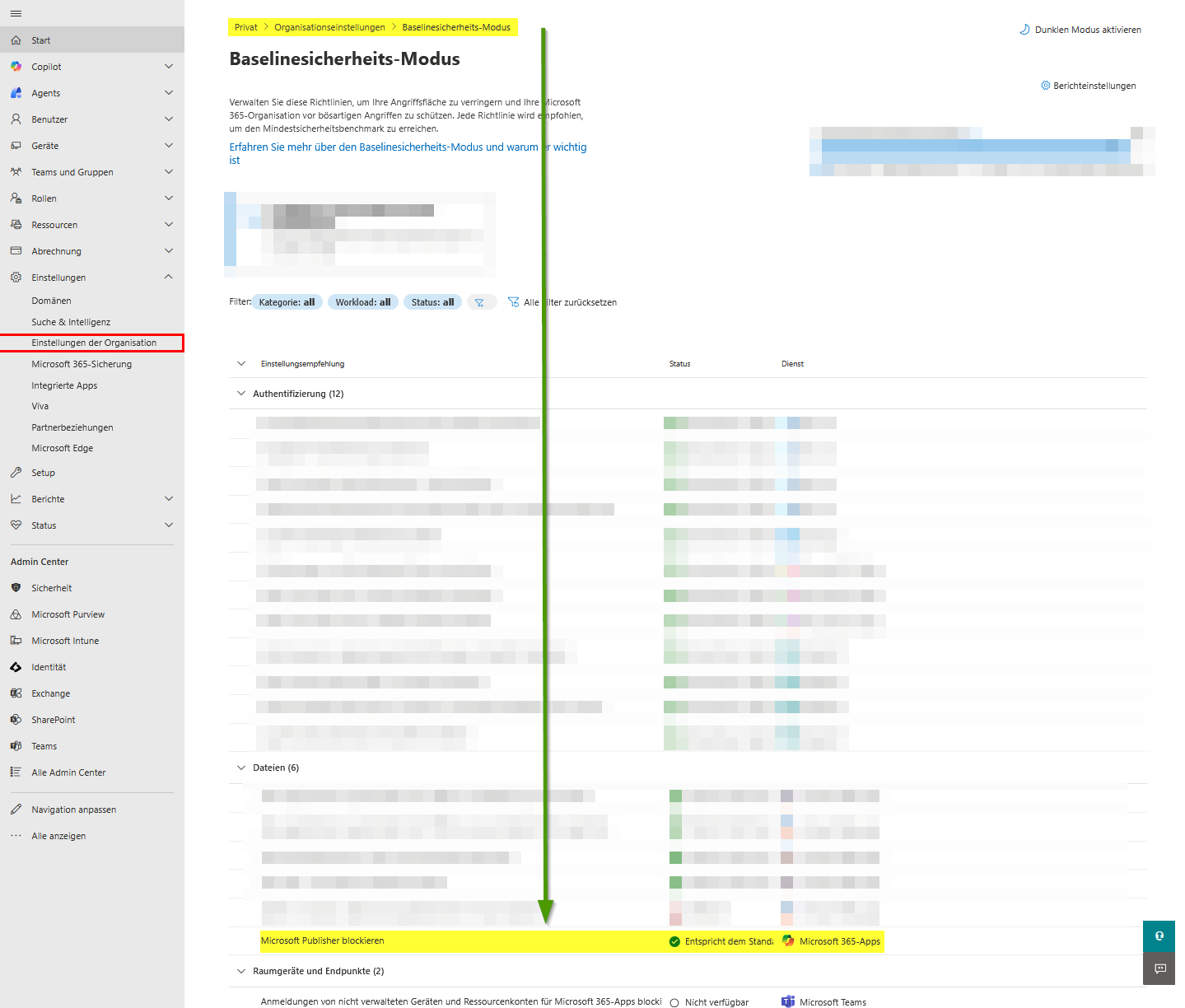

Der Weg führt über die globalen Organisationseinstellungen. Hier hat Microsoft eine Abstraktionsebene geschaffen, die direkt in den Office Cloud Policy Service (OCPS) schreibt, ohne dass Du Dich mit komplexen XML-Dateien oder Gruppenrichtlinien-Objekten (GPOs) herumschlagen musst.

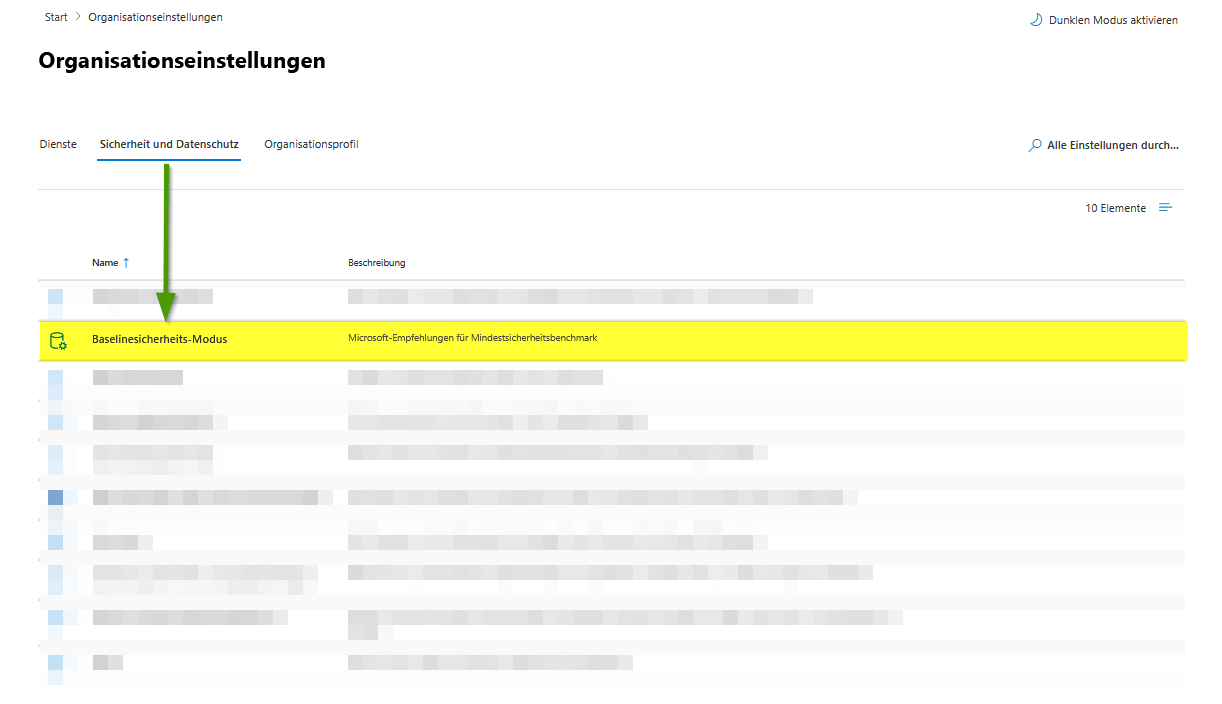

In der Liste der Dienste findest Du den Eintrag Baselinesicherheits-Modus. Dieser Modus ist das digitale Äquivalent zu einer gehärteten Tür im Rechenzentrum. Er erzwingt Einstellungen, die Microsoft als „Sicherheits-Minimum“ definiert.

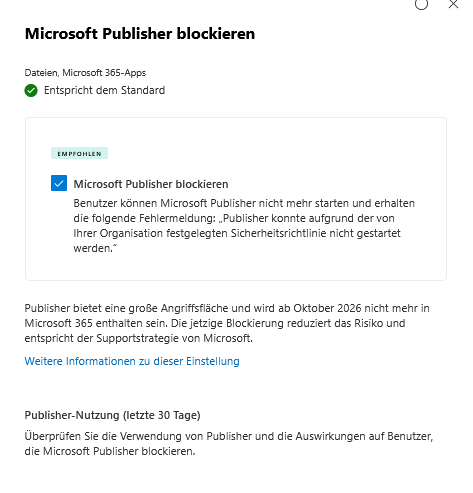

Sobald Du den Schalter auf „Ein“ stellst, wird ein Signal an den Azure-Mandanten gesendet. Jedes Mal, wenn ein Benutzer eine Office-App startet, gleicht der Client diese Policy ab. Versucht ein Anwender nun, die mspub.exe zu initialisieren, greift der Interceptor der Office-Runtime und blockiert den Prozess mit einem Hinweis auf die Organisationsrichtlinie.

Fazit: Sicherheit vor Bequemlichkeit

Die Blockierung von Microsoft Publisher ist keine Option, sondern eine architektonische Notwendigkeit. Wir eliminieren eine Applikation, deren Sicherheitsmodell nicht mehr zum aktuellen Bedrohungshorizont passt. Die Zeitersparnis bei der Wartung und die signifikante Reduktion des Risikos überwiegen den initialen Kommunikationsaufwand bei den Anwendern bei weitem.

Administrativ gesehen ist der Baselinesicherheits-Modus das sauberste Werkzeug: Er ist Cloud-native, benötigt keine VPN-Verbindung zur GPO-Replikation und setzt den Standard für einen modernen, gehärteten Arbeitsplatz. Wer Publisher heute blockiert, hat im Oktober 2026 ein Problem weniger auf der Liste.

weitere Links

| Quelle | Thema | URL |

| Microsoft Learn | Retirement of Microsoft Publisher | https://learn.microsoft.com/en-us/deployoffice/publisher-retirement |

| Microsoft Tech Community | Baseline Security in M365 | https://techcommunity.microsoft.com/t5/microsoft-365-blog/bg-p/Microsoft365Blog |

| Office Config | Cloud Policy Service Portal | https://config.office.com |

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.