Datenpannen durch KI-Systeme sind das Schreckensgespenst jeder Compliance-Abteilung. Wenn Dein Copilot für Microsoft 365 ungefiltert das Internet nach Antworten durchforstet, riskierst Du, dass sensible Unternehmensinterna als Teil des „Grounding“-Prozesses an externe Suchmaschinen wie Bing übermittelt werden. Bisher war Data Loss Prevention (DLP) für Copilot eher ein grobes Werkzeug: Entweder der Prompt wurde komplett blockiert oder er ging durch. Mit dem aktuellen Update (Roadmap ID 548671) führt Microsoft eine chirurgische Trennung ein: Du kannst jetzt gezielt verhindern, dass Copilot Websuchen nutzt, wenn sensible Daten im Spiel sind, während die interne Verarbeitung gegen den Microsoft Graph erlaubt bleibt.

Die Architektur der Copilot-DLP-Eskalation

Die technische Notwendigkeit dieser neuen Funktion ergibt sich aus der Funktionsweise des „Retrieval-Augmented Generation“ (RAG). Copilot nutzt Deinen Prompt, um Informationen aus zwei Quellen zu sammeln: Deinem internen Microsoft Graph (Mails, Dateien, Chats) und dem Web (via Bing). Wenn ein Nutzer fragt: „Analysiere unser Projekt 'Geheim-X' und vergleiche es mit den neuesten Markttrends von Wettbewerber Y“, könnte Copilot Teile von 'Geheim-X' als Suchbegriff an Bing senden.

Genau hier setzt die neue DLP-Aktion an. Sie fungiert als Echtzeit-Gatekeeper. Erkennt der DLP-Scanner einen Sensitive Information Type (SIT) – etwa eine Projektnummer, ein Geburtsdatum oder eine Kreditkartennummer – wird die externe Web-Schnittstelle gekappt. Der Nutzer erhält weiterhin eine Antwort, die auf den internen Daten basiert, aber die riskante Brücke nach draußen wird blockiert.

How-To: Web-Grounding für sensible Daten unterbinden

Um diese granulare Steuerung zu aktivieren, musst Du die bestehenden DLP-Richtlinien im Microsoft Purview Portal anpassen. Seit Ende März 2026 befindet sich dieses Feature im Rollout (Public Preview), die allgemeine Verfügbarkeit ist für Juni 2026 geplant.

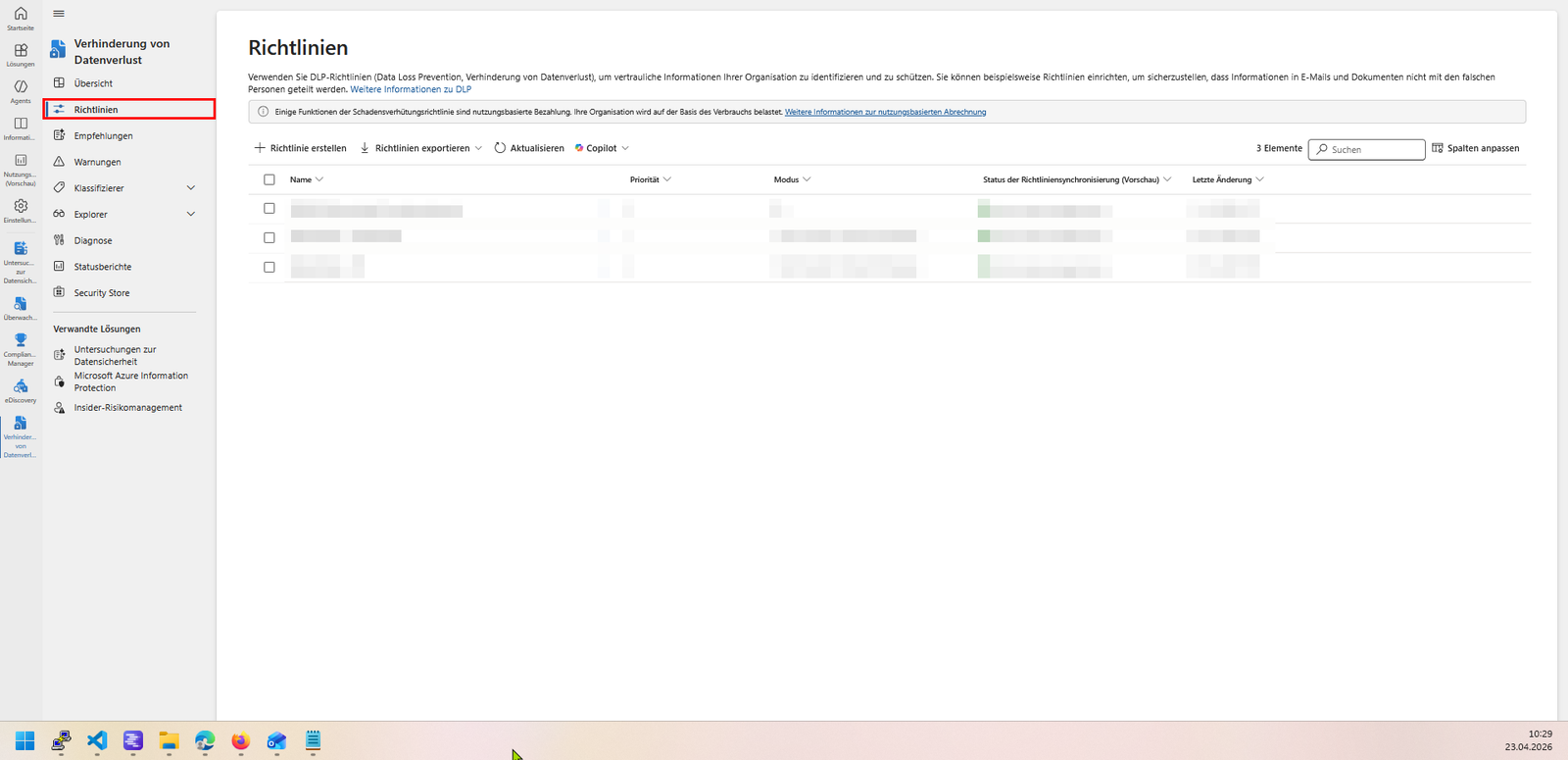

Schritt 1: Navigation zum Richtlinien-Editor

Melde Dich im Microsoft Purview Portal an. Navigiere über den linken Navigationsbaum zu den DLP-Einstellungen.

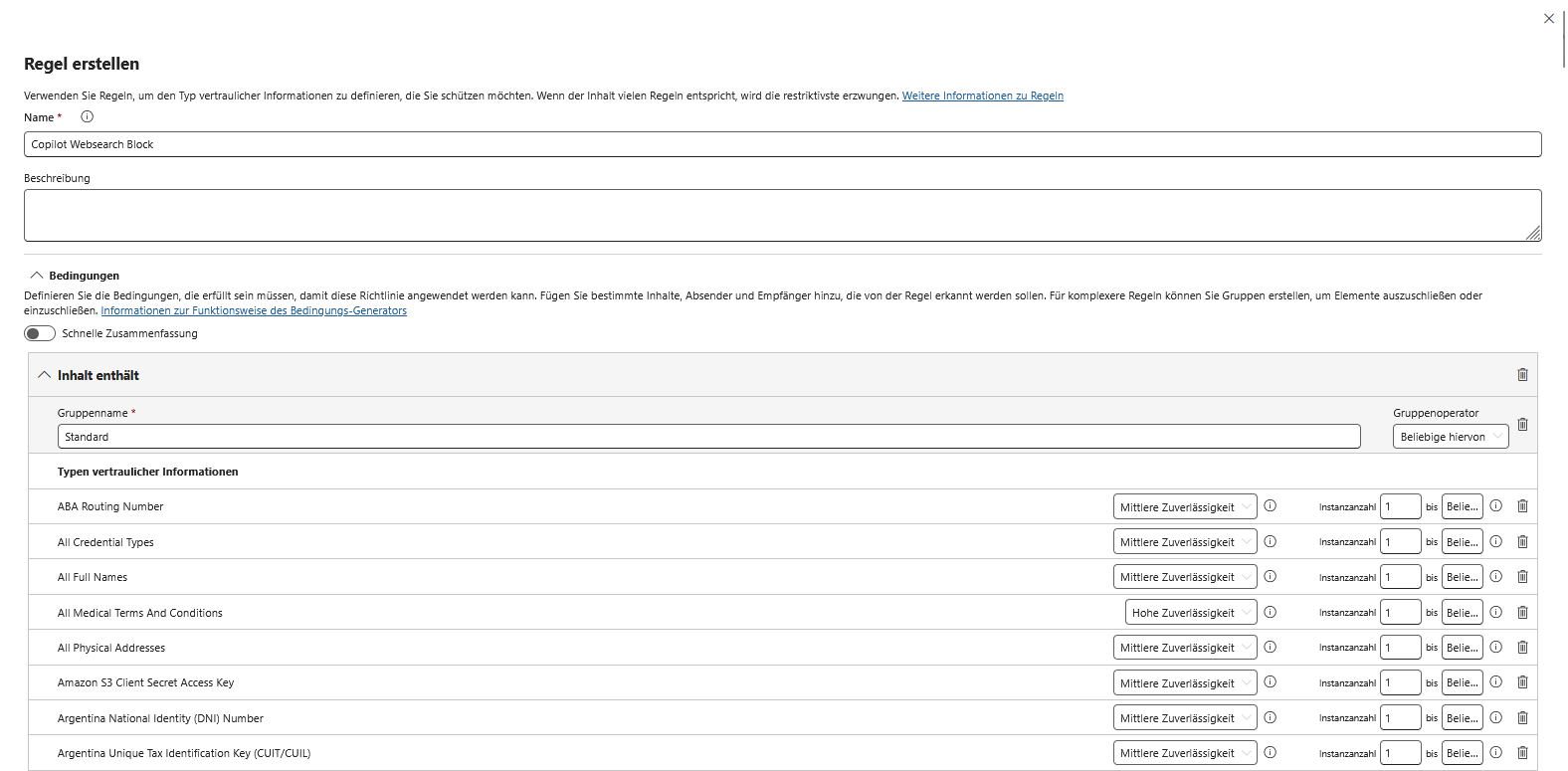

Schritt 2: Erstellen oder Bearbeiten einer Copilot-Richtlinie

Wähle eine bestehende Richtlinie aus, die den Speicherort „Microsoft 365 Copilot“ umfasst, oder erstelle eine neue. In den erweiterten DLP-Regeln definierst Du nun die Bedingungen (z.B. Erkennung von Projekt-IDs oder Finanzen).

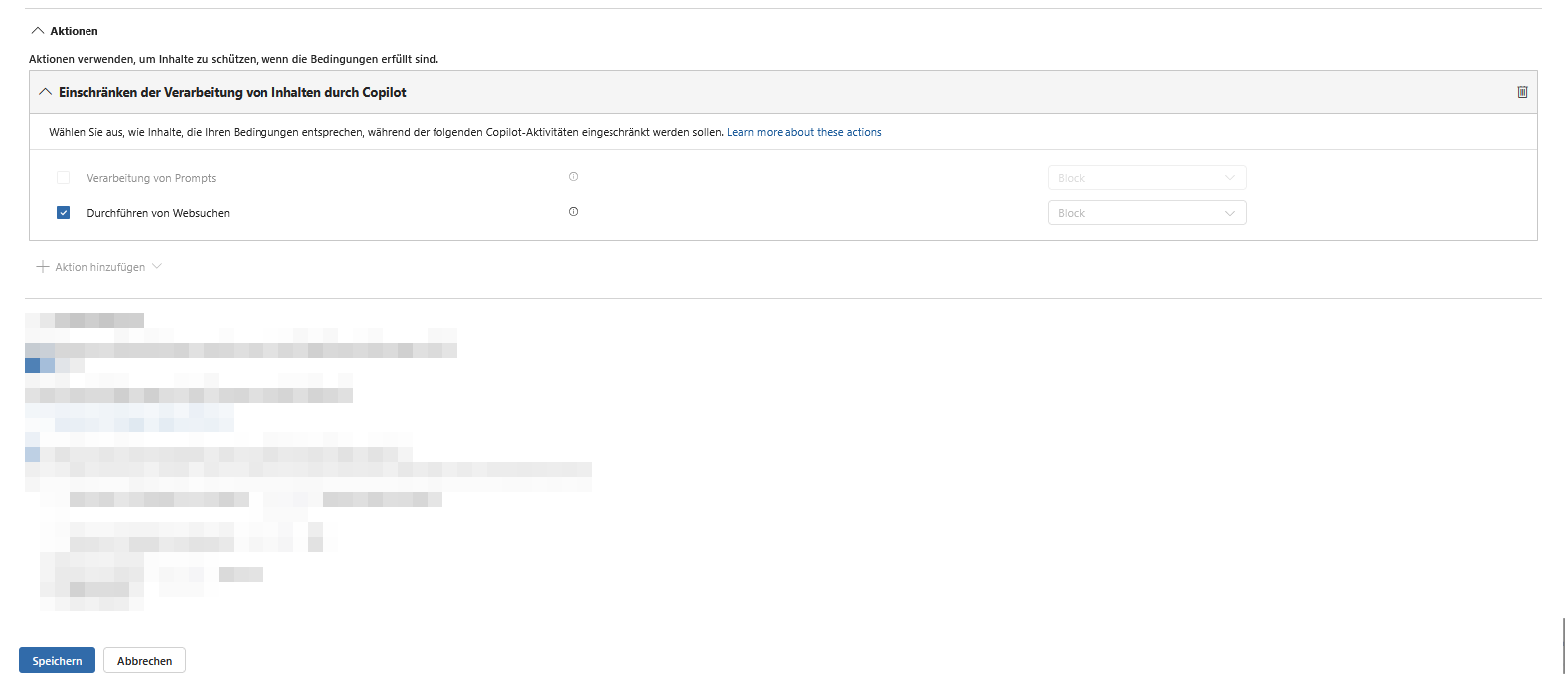

Schritt 3: Die neue Aktion „Block web search“ konfigurieren

Unter dem Punkt „Actions“ (Aktionen) findest Du nun eine spezifische Auswahl für Copilot. Statt den gesamten Zugriff zu verweigern, wählst Du die Option zur Einschränkung der Websuche.

Wichtig: Du kannst pro Regel nur eine Copilot-Einschränkung wählen. Wenn Du sowohl die Verarbeitung interner Labels als auch die Websuche blockieren willst, musst Du dies über Prioritäten in der Richtlinien-Hierarchie steuern.

Ausweitung auf lokale Office-Dateien

Ein oft übersehener Aspekt der aktuellen Sicherheitsupdates (Stand April 2026) ist die konsistente Durchsetzung von DLP über alle Speicherorte hinweg. Bisher gab es Lücken, wenn Dateien lokal auf dem Client lagen und nicht in SharePoint oder OneDrive synchronisiert waren.

Durch ein Update der „Augmentation Loop“ (AugLoop) Komponente in den Office-Apps (Word, Excel, PowerPoint) liest Copilot das Sensitivity Label nun direkt vom lokalen Client aus. Dadurch greifen Deine DLP-Sperren auch dann, wenn ein User eine hochvertrauliche Datei vom Desktop öffnet und Copilot bittet, diese zusammenzufassen. Dieser Mechanismus ist seit Mitte April 2026 global aktiv und erfordert keine manuelle Neukonfiguration Deinerseits, sofern Du bereits Labels zur Blockierung von Copilot-Verarbeitung nutzt.

Fazit

Wir bewegen uns weg von binären „Ja/Nein“-Entscheidungen hin zu einer intelligenten Kontext-Steuerung. Die Möglichkeit, die Websuche selektiv zu blockieren, ist für IT-Administratoren ein mächtiges Werkzeug, um die Akzeptanz von Copilot im Unternehmen zu erhöhen. Nichts killt ein KI-Projekt schneller als ein Veto der Datenschutzbeauftragten wegen unkontrolliertem Datenabfluss.

Aus Sicherheitsaspekten ist jedoch Vorsicht geboten: DLP ist nur so gut wie Deine Klassifizierung. Wenn Deine User sensible Daten in ungelabelten Dokumenten oder Freitext-Prompts ohne erkennbare Muster (SITs) verwenden, läuft der Schutz ins Leere. Mein Rat: Kombiniere die neue DLP-Funktion zwingend mit einer aggressiven Auto-Labeling-Strategie und schalte die Incident-Reports in Purview scharf. Nur wenn Du siehst, wie oft die „Web Search Block“-Aktion getriggert wird, kannst Du beurteilen, ob Deine Mitarbeiter ausreichend im Umgang mit Prompt-Engineering geschult sind.

Technisch gesehen ist die Integration in den lokalen Office-Client via AugLoop der wichtigste Meilenstein des letzten Quartals. Es schließt die „Last Mile“ der Schatten-IT auf dem lokalen Desktop und sorgt dafür, dass „Vertraulich“ auch wirklich „Vertraulich“ bleibt – egal, wo die Datei liegt.

weitere Quellen

| Quelle | Thema | URL |

| Microsoft Message Center (MC1263277) | DLP Safeguard for Web Search in Copilot | https://mc.merill.net/message/MC1263277 |

| Microsoft Tech | Copilot Security & Management Enhancements | https://techcommunity.microsoft.com/blog/microsoft365copilotblog/latest-enhancements-for-copilot-security-management-and-analytics/4508476 |

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.