Die bisherige Praxis, in der KI-Notiznehmer und Recording-Bots fast unbemerkt in Microsoft Teams Besprechungen schlüpfen konnten, endet im Mai 2026. Microsoft führt mit der Roadmap-ID 558107 eine technische Hürde ein, die das unbewusste Zulassen von automatisierten Drittanbieter-Teilnehmern (3P-Bots) unterbindet. Als Administrator musst Du dieses Update als kritischen Sicherheitsanker verstehen, da es die Hoheit über den Audio- und Datenstrom direkt in die Hände des Organisators zurückgibt.

Bisher wurden externe Bots oft als gewöhnliche Gäste in der Lobby angezeigt. Ein unbedachter Klick auf „Alle zulassen“ reichte aus, um einer KI den vollen Zugriff auf das gesprochene Wort und die geteilten Inhalte zu gewähren. Dadurch entstanden signifikante Compliance-Lücken, da die Datenverarbeitung dieser Bots meist auf Servern außerhalb Deines kontrollierten M365-Tenants erfolgt.

Identifizierung: Der Bot wird entlarvt

Die erste Verteidigungslinie ist die visuelle Kennzeichnung. Microsoft implementiert eine Erkennungslogik, die 3P-Bots bereits im Wartebereich (Lobby) eindeutig identifiziert. Anstatt eines generischen Teilnehmernamens sieht der Organisator nun eine explizite Markierung als „Bot“ oder „Automatisierter Dienst“.

Diese Transparenz ist die technische Notwendigkeit, um die menschliche Entscheidungskompetenz zu stärken. Der Organisator muss nicht mehr raten, ob „AI-Notetaker-24“ ein legitimer Gast oder ein Tool ist.

Das Ende von „Alle zulassen“

Der eigentliche Hebel gegen Shadow-Recording ist die Prozessänderung beim Zutritt. Selbst wenn ein Organisator die Funktion „Alle zulassen“ nutzt, wird das System Bots hiervon ausnehmen. Diese verbleiben isoliert in der Lobby.

Diese Kausalität stellt sicher, dass für jeden Bot eine separate, bewusste Genehmigung erfolgen muss. Ein Bot kann also nicht mehr „im Windschatten“ menschlicher Teilnehmer in das Meeting gelangen. Für Dich als Admin bedeutet das eine massive Entlastung bei der Durchsetzung von Data-Loss-Prevention-Strategien (DLP), da das Risiko eines versehentlichen Datenabflusses minimiert wird.

Implementierung im Admin Center

Obwohl das Feature nativ im Teams-Client ausgerollt wird, steuerst Du die Rahmenbedingungen über das Teams Admin Center. Du solltest prüfen, ob Deine Lobby-Richtlinien so konfiguriert sind, dass externe Teilnehmer grundsätzlich warten müssen.

- Öffne das Microsoft Teams Admin Center.

- Navigiere zu Einstellungen & Richlinien > Besprechungen > Besprechungseinstellungen.

- Prüfe unter Besprechungsteilnahme und Wartebereich die Option „Wer kann den Wartebereich umgehen“.

Wenn Du hier „ALLE“ eingestellt hast, hebelst Du einen Teil der Schutzwirkung aus. Empfehlenswert ist die Einstellung „Personen in meiner Organisation“, um sicherzustellen, dass jeder Externe, ob Mensch oder Maschine, die neue Identifizierungs-Logik durchlaufen muss.

Rollout-Zeitplan und Plattformen

Das Feature befindet sich aktuell in der Entwicklung und wird nach folgendem Plan ausgerollt:

- Start des Rollouts: Mai 2026

- Plattformen: Windows, Mac, iOS, Android

- Cloud-Instanzen: Worldwide (Standard Multi-Tenant) und GCC

Compliance-Audit per PowerShell

Bevor Du die neue Bot-Identifizierung (Roadmap ID 558107) effektiv nutzen kannst, muss Dein lokales System vorbereitet sein. Ohne das aktuelle Microsoft Teams Modul läufst Du Gefahr, dass neuere Richtlinien-Parameter nicht korrekt erkannt werden.

1. Vorbereitung der Umgebung

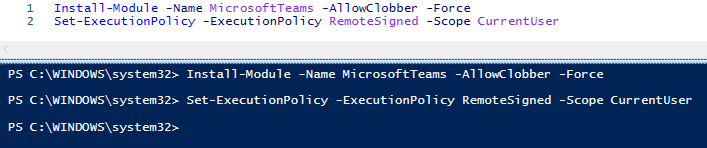

Zuerst stellen wir sicher, dass das notwendige Modul installiert ist und die Ausführungsrichtlinien Deines Systems das Skripting überhaupt zulassen.

# Installation des Microsoft Teams Moduls (falls noch nicht geschehen)

Install-Module -Name MicrosoftTeams -AllowClobber -Force

# Setzen der Execution Policy, um lokale Skripte ausführen zu können

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser2. Audit der Lobby-Einstellungen (Die Prüfung)

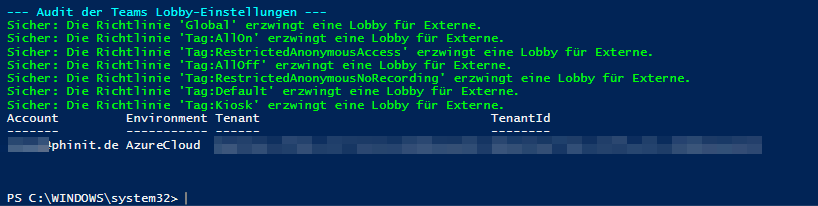

Sobald die Verbindung steht, identifizierst Du die Schwachstellen. Eine Bot-Identifizierung in der Lobby nützt nichts, wenn die Lobby durch die Einstellung Everyone komplett umgangen wird. Dadurch würde der Bot das Meeting betreten, bevor die Sicherheitslogik greifen kann.

# Modul Installation & Verbindung zum Microsoft Teams Admin Center herstellen

Connect-MicrosoftTeams

# Alle Besprechungsrichtlinien abrufen und relevante Felder filtern

$MeetingPolicies = Get-CsTeamsMeetingPolicy | Select-Object Identity, AutoAdmittedUsers, AllowExternalParticipantGiveRequestControl

Write-Host "--- Audit der Teams Lobby-Einstellungen ---" -ForegroundColor Cyan

foreach ($Policy in $MeetingPolicies) {

# Wir suchen nach Richtlinien, die "Everyone" oder "Anonymous" den direkten Zutritt erlauben

if ($Policy.AutoAdmittedUsers -eq "Everyone" -or $Policy.AutoAdmittedUsers -eq "EveryoneInSameAndFederatedOrganizations") {

Write-Host "WARNUNG: Die Richtlinie '$($Policy.Identity)' ist unsicher konfiguriert!" -ForegroundColor Red

Write-Host "Aktueller Wert für AutoAdmittedUsers: $($Policy.AutoAdmittedUsers)"

Write-Host "Empfehlung: Ändere diesen Wert auf 'OrganizersOnly' oder 'EveryoneInCompany'." -ForegroundColor Yellow

Write-Host "-------------------------------------------"

} else {

Write-Host "Sicher: Die Richtlinie '$($Policy.Identity)' erzwingt eine Lobby für Externe." -ForegroundColor Green

}

}3. Härtung der Richtlinien (Die Setzung)

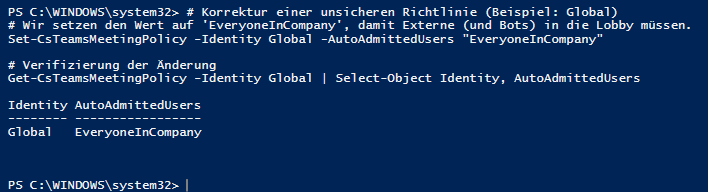

Hast Du eine unsichere Richtlinie identifiziert, musst Du sie aktiv anpassen. Nur so stellst Du sicher, dass jeder Bot im Mai 2026 zwingend im Wartebereich landet und die explizite Zulassung durch den Organisator erfordert.

# Korrektur einer unsicheren Richtlinie (Beispiel: Global)

# Wir setzen den Wert auf 'EveryoneInCompany', damit Externe (und Bots) in die Lobby müssen.

Set-CsTeamsMeetingPolicy -Identity Global -AutoAdmittedUsers "EveryoneInCompany"

# Verifizierung der Änderung

Get-CsTeamsMeetingPolicy -Identity Global | Select-Object Identity, AutoAdmittedUsersDurch diese Abfolge -> Installation, Audit und gezielte Setzung - verlässt Du Dich nicht auf die Standardeinstellungen von Microsoft, sondern gestaltest Deine Sicherheitsarchitektur aktiv. Die technische Notwendigkeit ergibt sich aus dem Risiko des unkontrollierten Datenabflusses: Ein Bot, der die Lobby umgeht, beginnt sofort mit der Aufzeichnung. Mit diesen Schritten stellst Du sicher, dass der "Gatekeeper"-Moment der Roadmap 558107 in Deinem Tenant auch tatsächlich stattfindet.

Kritische Würdigung

Technisch gesehen ist die Roadmap-ID 558107 die längst fällige Antwort auf den Wildwuchs von LLM-basierten Drittanbieter-Tools. Aus der Sicht der IT-Sicherheit ist die „Explizite Zulassung“ ein Segen. Es verhindert, dass Audio-Streams ohne explizites Opt-In in Drittsysteme abfließen, wo sie für das Training von Modellen oder die Analyse durch Unbefugte genutzt werden könnten.

Ein Wermutstropfen bleibt die User Experience (UX). In Meetings mit hoher Fluktuation wird der zusätzliche Klick für den Bot als störend empfunden werden. Hier ist Deine Rolle als Kommunikator gefragt: Du musst den Nutzern vermitteln, dass dieser Klick kein Hindernis, sondern eine digitale Brandschutzmauer ist.

Besonders in Branchen mit hohem Schutzbedarf (Recht, Medizin, Finanzen) ist dieses Update alternativlos. Es ersetzt mühsame App-Sperrlisten, die gegen ständig neue Bot-Anbieter ohnehin kaum Bestand hatten. Die Kontrolle verlagert sich von der statischen Blockliste hin zur dynamischen Echtzeit-Entscheidung des Verantwortlichen.

weitere Quellen

| Quelle | Thema | URL |

| Microsoft 365 Roadmap | Feature ID 558107 | https://www.microsoft.com/microsoft-365/roadmap?id=558107 |

| Microsoft Learn | Manage meeting policies in Teams | https://learn.microsoft.com/en-us/microsoftteams/meeting-policies-in-teams |

| Office 365 for IT Pros | Teams Meetings to Block Third-Party Recording Bots | https://office365itpros.com/2026/03/16/third-party-recording-bots/ |

Sei der Erste und starte die Diskussion mit einem hilfreichen Beitrag.

Kommentar hinterlassen

Dein Beitrag wird vor der Veröffentlichung kurz geprüft — fachlich, respektvoll und auf den Punkt ist hier genau richtig.